VMware vSphere Authentifizierungsproxy

Schon in einer Vorheriges Dokument der Version 4.1 haben wir als Neuerung gesehen, dass wir unsere ESXi-Hosts in ein Active Directory einbinden können, um uns direkt mit zentralisierten Konten zu authentifizieren; eine der Neuerungen von vSphere 5 ist die Möglichkeit, einen Zwischenproxy zwischen den Hosts und unserer Domäne bereitzustellen. Alles dies, um beim Einsatz von Auto Deploy zu helfen, ohne Benutzer mit Passwörtern in Konfigurationsdateien zu speichern, wir können ihn auch mit Hosts verwenden, die nicht über Auto Deploy bereitgestellt wurden!

Wenn wir ihn unter Windows installieren 2008 R2 müssen wir den Patch KB981506 von der Microsoft-Webseite installieren, andernfalls erhalten wir den Fehler: 'CAM-Website konnte mit CTL nicht verbunden werden und Fehler bei der Initialisierung von CAMAdapter' in der Datei “C:ProgramDataVMwarevSphereAuthenticationProxylogscamadapter.log”. Anforderungen: IIS con compatibilidad con la metabase de IIS 6, Extensiones ISAPI & IP- und Domänenbeschränkungen. Además deberemos tener ya desplegado vSphere Auto Deploy en nuestra infraestructura para no tener otro error: 'Failed to get the URL of Waiter's website from VC' & 'Failed to initialize CAMAdapter'.

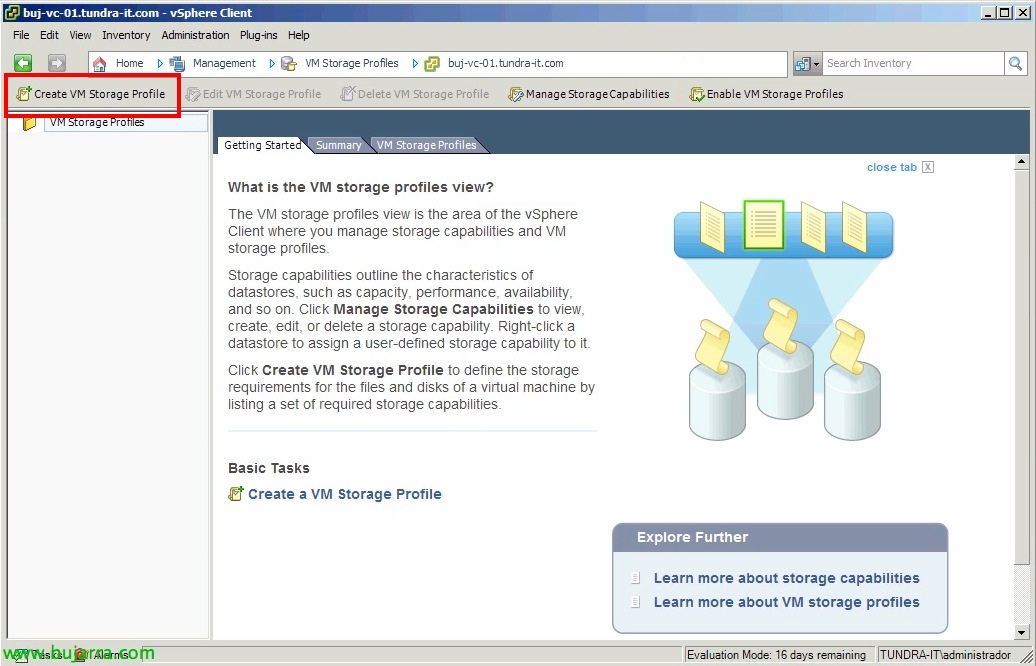

Von VMware vSphere DVD 5.0, Auswählen “VMware vSphere Authentifizierungsproxy” & “Installieren”,

Comenzamos con el asistente de instalación para VMware vSphere Authentication Proxy, “Nächster”,

“Nächster” para ver las patentes…

“Nächster” para aceptar el acuerdo de licencia,

Seleccionamos el path de instalación para Authentication Proxy, por defecto es '%ProgramFiles (x86)%VMwarevSphere Authentication Proxy’ & “Nächster”

Daremos la información sobre nuestro vCenter Server, Ihre IP-Adresse, el puerto HTTP, un usuario con privilegios de administrador y su password. “Nächster”,

Indicamos cómo queremos que se vea nuestro proxy de autenticación en el vCenter & “Nächster”,

Anklicken “Installieren” para que comience la instalación!

… Warten Sie einige Sekunden…

“Beenden”,

Nicht schlecht, Jetzt in der IIS-Verwaltungskonsole, müssen wir die IP-Adressen aktivieren, die auf die Website zugreifen dürfen “Computer Account Management Web Site” Wir werden “IP- und Domaineinschränkungen,

“Erlaubniseintrag hinzufügen…”

Und wir geben die einzelnen IP-Adressen unserer ESXi-Hosts oder direkt einen IP-Bereich ein & Wir akzeptieren alles.

Später, wir müssen das Zertifikat exportieren, das wir auf der IIS-Website haben, Dazu über die IIS-Verwaltungskonsole 7 > Über die Website “Computer Account Management Web Site” > “SSL-Einstellungen” > “Bindungen…” > über die HTTPS-Website mit dem Port 51915 > “Modifizieren…”, über das Zertifikat “Siehe…”, Wimper “Details” > “In Datei kopieren…” und wählen aus: “Exportieren Sie den privaten Schlüssel nicht” & es als exportieren “Base-64-codiertes X.509 64 (.CER)”.

Wenn wir Probleme haben, können wir die URL direkt öffnen, die ESXi vom Browser aus anspricht, bis wir den Inhalt der DLL mit den Daten unseres AD sehen können: https://PROXY_IP_ADRESSE:51915/CAM_ISAPI/camiis.dll

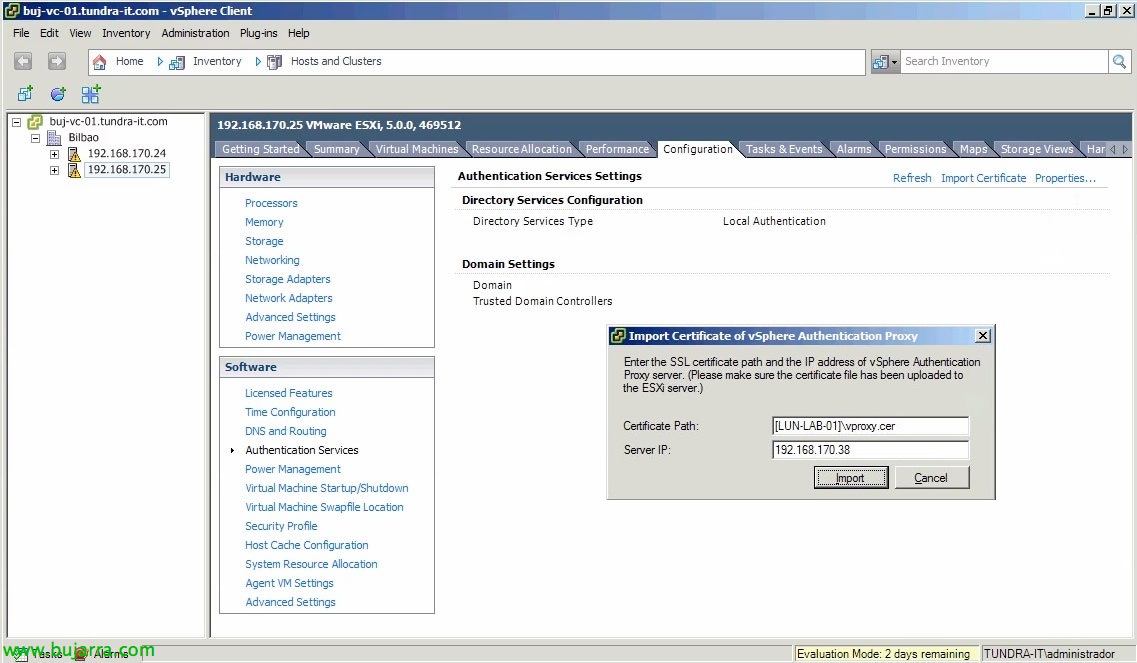

Nicht schlecht, sobald das Zertifikat aus IIS exportiert wurde, müssen wir es vorübergehend auf einen Datenspeicher hochladen, um es von dort aus zu importieren “Authentication Services” > “Zertifikat importieren…”. Wir geben das Zertifikat im folgenden Format ein, um es erfolgreich zu importieren:

Zertifikatspfad: [DATENSPEICHER]ZERTIFIKATPFAD.cer

Server-IP: PROXY_IP_ADRESSE

Sobald es importiert wurde, können wir unsere Hosts manuell über den Link hinzufügen “Eigenschaften…”

Unter ‚Select Directory Service Type‘’ geben wir ein “Aktives Verzeichnis”, unter ‚Domain‘’ die Domäne, der wir beitreten wollen (wir könnten die OUs einschließen, in die wir dieses Computerkonto aufnehmen werden, zum Beispiel: tundra-it.com/OU Server) und wir markieren ‚Use vSphere Authentication Proxy‘, die IP-Adresse des Proxys eingeben, Anklicken “Domäne beitreten” und wir werden sehen, dass wir in die Domäne aufgenommen werden, ohne Anmeldeinformationen anzugeben.