PINsafe – Déploiement de l’appliance et configuration de base

L’un des produits que nous utilisons le plus chez Tundra pour fournir une authentification plus forte dans les environnements de nos clients est l’utilisation de PINsafe, de la société Swivel Secure. Dans ce document, nous verrons le déploiement de l’appliance virtuelle où PINsafe est déjà installé, si nous voulons, nous pouvons télécharger les binaires Java et les monter sur un Windows ou un Linux, tant que vous avez Tomcat.

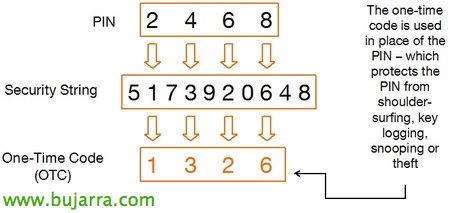

Para el que no conozca esta herramienta, PINsafe obligará a una doble autenticación a nuestros usuarios a la hora de conectarse a nuestra organización. Se puede implementar en cualquier aplicativo que utilicemos basado en web, además de que existen infinidad de integraciones posibles (ver su wiki – con todas ellas documentadas). Basicamente consiste en que los usuarios tienen su contraseña del Directorio Activo más el PIN que ellos quieran, a la hora de loguearse en nuestra organización tendrán que meter su usuario, su contraseña y el OTC (que será el código generado aleatoriamente dependiendo de su PIN y de la cadena de seguridad que se genere).

Puits, lo primero es tener el appliance y descargarlo, lo importamos en nuestra infraestructura virtual, este virtual appliance podrá tener el disco duro en modo Thin.

Nos logueamos en consola como ‘admin’ con la contraseña predeterminada ‘lockbox’,

Nada más entrar estaremos en el menú principal, lo primer será configurarle el nombre al appliance, nos vamos al menú 6 ‘Advanced Menu’ > 3 ‘Networking’ > 1 ‘Hostnames’ > 1 ‘Change Single Hostnames’.

Ce qui suit, será configurar el direccionamiento IP del appliance, dans le menu 6 ‘Advanced Menu’ > 3 ‘Networking’ > 2 ‘IPs & Routage’ > 2 ‘Change Appliance IPs’, nous indiquons l’adresse IP, Masque de réseau, Passerelle & reiniciamos la red.

Cambiamos los DNS’s desde el menú: 6 ‘Advanced Menu’ > 3 ‘Networking’ > 4 ‘DNS Servers’ > 1 ‘Change Primary DNS Servers’.

Cambiamos el nombre del dominio local para las búsquedas desde 6 ‘Advanced Menu’ > 3 ‘Networking’ > 4 ‘DNS Servers’ > 3 ‘Change Search Domain’.

Cambiamos el servidor de hora, el NTP desde 6 ‘Advanced Menu’ > 3 ‘Networking’ > 6 ‘NTP Server’ > 1 ‘Change NTP Time Server’ y lo especificamos.

Y por último cambiamos la contraseña al usuario ‘admin’, Pour ce faire, nous allons: 6 ‘Advanced Menu’ > 5 ‘Admin menu’ > 4 ‘Change admin password’.

Oh, bien, una cosa fundamental, será ponerle el certificado que vaya a tener nuestro sitio público. Pour ce faire,, lo más normal es que generemos desde el appliance el CSR, lo enviemos a la CA y lo importemos posteriormente. En el caso de tener ya el certificado (con la clave privada) instalado en alguno de nuestros servidores y querramos traspasarlo a este appliance, haremos los siguientes pasos!!!

Primero lo exportaremos en el servidor d0nde lo tengamos CON la clave privada (con contraseña ‘lockbox’), luego instalaremos KeyStore Explorer en algún equipo. Et nous cliquons sur “Open an existing KeyStore”, abrimos nuestro .pfx.

Seleccionamos el certificado y vamos a “Outils” > “Type de changement” > “JKS”,

Botón derecho en el certificado y cambiamos el par de claves desde “Set Password”,

Indicamos la clave ‘lockbox’.

Plus tard, depuis “Outils” > “Set Password” cambiaremos la del almacén de claves,

Establecemos de nuevo la clave a ‘lockbox’.

Pas mal, guardamos el KeyStore con el nombre ‘.keystore’ où nous voulons.

Y lo copiamos con cualquier aplicación (por ejemplo WinSCP) al appliance, al directorio ‘/root/swivel/’

Y bastará con reiniciar Tomcat para que coja el nuevo certificado!! A partir de aquí ya podremos comenzar a configurar en base a nuestras necesidades!