Active DirectoryのユーザーにDNIeを関連付け、スマートカードで認証する方法

この文書では、SmartIDを使ってDNIeのデジタル証明書を関連付ける方法を説明します (電子ID) Active Directoryのユーザーアカウントに, ユーザー名やパスワードなしで従業員を認証するのに最適です, もちろん、後で必要に応じて他のサービスにも関連付けることができます, ウェブ経由でアクセスできる場合は, シトリックス… 各端末にカードリーダーを設置するだけでOKです, オフィスの出入口に端末を設置して物理的な入退室を確認することも可能です, 勤務時間管理… すべてスマートカード認証を通じて行います.

まずは, この文書を作成するために, necesitaremos el siguiente software de la compañía SMARTACCESS, decir que es software de pago (pero de muy bajo costo):

– SmartID Corporate Logon: Permite inicios de sesión con cualquier smartcard con cualquier certificado X509v3 (DNIe por ejemplo). Son estos dos componentes:

+ SmartID Corporate Core Components: Son los componente base, se deben instalar en los equipos que se van a autenticar (PC's clientes) y en los controladores de dominio.

+ SmartID Corporate Administrative Tools: Herramienta para administrar mediante la MMC de SmartID Policy la configuración de la autenticación mediante DNIe.

– SmartID OCSP Client para DNIe: Software que mediante el protocolo OCSP comprueba online el estado de revocación de los certificados del DNIe.

Instalación de SmartID Corporate Core Components,

SmartID Corporateのインストール 2008 コアコンポーネントには何もありません, しかし、後でコンピューターを再起動する必要があることを考慮します, コマンドラインからもインストール可能です (MSIです). すべてのドメインコントローラーと、認証に使用するクライアントPCにインストールする必要があります.

DNIe用のCSPのインストール,

DNI電子の公式ウェブサイトからダウンロードし、Windowsに暗号モジュールまたはCSPをインストールします (Crypto Service Provider). コマンドラインから、またはダブルクリックでインストール可能です, 後でコンピューターを再起動する必要があることに注意してください! そのため、コマンドラインでインストールする場合は: ‘DNIe_v6_0_2.exe /zuX’ (donde X son los segundos para reiniciar el equipo).

再起動したら, al arrancar, solicitará que nos instalemos el certificado de la CA 'AC RAIZ DNIE', クリック “証明書のインストール…” そして、ウィザードに従います.

Instalación de SmartID OCSP Client para DNIe,

Este le instalaremos en los equipos que verificarán el estado de revocación de los certificados del DNI electrónico, luego lo habilitaremos a nivel de directorio activo con una directiva.

La instalación de SmartID OCSP Client para DNIe es modo asistente, pero también podremos instalarlo de forma silenciosa, equiere reinicio al final pero podremos instalarlo a la vez que SmartID Corporate 2008 Core Component. まぁ, “次”,

… 数秒待ちます…

Si tenemos licencia la introducimos, si no podemos probarlo durante 30 日, “Adelante”,

そして “閉める”.

私が言ったこと, habría que reiniciar este equipo.

有効にするには, desde un controlador de dominio, creamos una GPO de equipo que se aplique en una OU con los equipos que tengan el software instalado. Agregamos la plantilla que nos generó la instalación a la GPO llamada “SmartIDDNIeRP.adm”.

Y habilitamos la directiva en “チームのセットアップ” > “管理用テンプレート” > “SmartAccess” > “SmartID DNIe Revocation Provider Configuration” > “Configuration Parameters”, 私たちはそれを可能にします, configuramos el proxy si es que tenemos y la auditoria para generar un log.

Instalación de SmartID Corporate 2008 Administrative Tools,

Será la herramienta que usemos para gestionar la asociación de la autoridad de certificación del DNIe, un complemento MMC.

Comenzamos la instalación de SmartID Corportate 2008 Administrative Tools, “次”,

…

“閉める”

Configuración de SmartID Corporate Logon para autenticar con DNIe usuarios del Directorio Activo,

悪くありません, para que aparezcan nuevas entidades emisoras en la consola de políticas de SmartID, tenemos que cumplir los requisitos:

– El Directorio Activo debe tener cada CA emisora de terceros en el almacén NTAuth para poder autenticar a los usuarios en el directorio activo.

– Cada CA raíz de terceros disponible en el almacén de la CA raíz de confianza de todos los miembros del dominio. También tendrán que estar en dicho almacén las CAs intermedias de la cadena de certificación si las hubiera.

Así que lo primero, necesitamos los certificados raiz de las CA del DNIe, esto lo podremos conseguir fácilmente exportándolos de un certificado del DNIe o descargándolo de la web oficial.

これを行うには、, desde una consola de DOS en el controlador de dominio ejecutamos: 'certutil.exe -dspublish -f CERTIFICADO_CA NTAuthCA’

Y editaremos la directiva “Default Domain Policy” desde la herramienta “グループポリシー管理” アクティブディレクトリ, importamos dicho certificado desde “機器のセットアップ” > “Windows の設定” > “セキュリティ設定” > “Directivas de claves públicas” > “信頼されたルート発行者” > “輸入…”

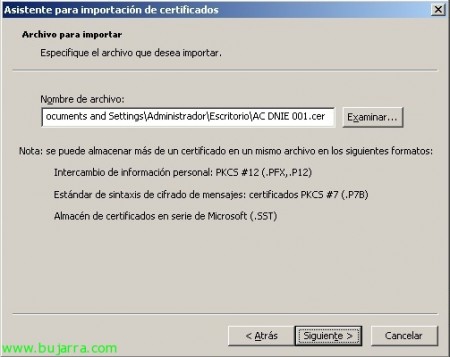

Comenzamos el asistente de un certificado de una entidades emisorasRaíz de confianza, así que contianiamos el asistente con el certificado de la CA del DNIE.

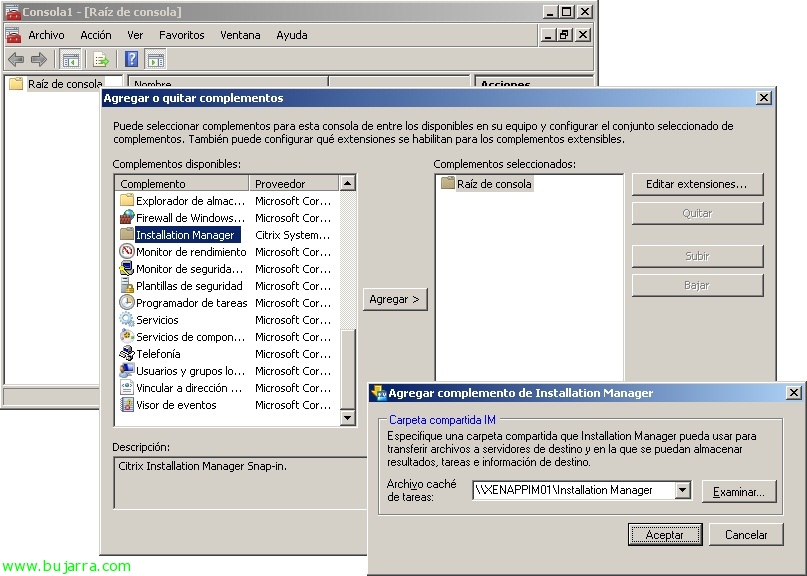

わかりました, configuremos SmartID, こちらは, abrimos una consola MMC nueva y agregamos el complemento “SmartID Policy”,

Tenemos que asociar contra la CA del DNIe (de Dirección General de la Policia) la propiedad del asunto con su OID para luego identificar de forma correcta los certificados del DNIe de los ususarios. だから “Políticas de SmartID” > “Reglas de Asociación de Certificados” > “新機能” > “Nueva Regla de Asociación”

で “Autoridad de Certificación” 選ぶ “AC DNIE 001”, で “Propiedad del Certificado” 選ぶ “事件”, escribimos el “OID del Atributo” que es “2.5.4.5”, la habilitamos y “受け入れる”,

Y ahora no queda más que en las propiedades de cada usuario del Directorio Activo agregar el certificado del DNIe que habremos exportado primero, で “Asociaciones de SmartID” から “Añadir desde fichero”.

Seleccionamos el certificado del usuario en cuestión, “開ける”,

完ぺきですね, 受け入れる.

今, desde la consola de las “Políticas de SmartID”, クリック “Probar Certificado contra Reglas de Asociación”, para comprobar que todo es correcto,

Seleccionamos uno de los certificados DNIe & “受け入れる”,

わかりました, nos da correcto!

Ahora no queda más que probarlo, en un equipo en dominio con lector de tarjetas inteligentes o SmartCard. Introducimos el DNIe…

Introducimos el NIP (Número de Identificación Personal) o PIN (Personal Identification Number)…

Y lo volvemos a introducir para la aplicación de autenticación del DNIe y listo! nos cargará ya nuestro escritorio, perfíl… (esto no he conseguido quitarlo, supongo que será normal, de todas formas el entorno de laboratorio era pa’verlo) 😉