Installation et configuration de Microsoft Forefront Protection 2010 pour Exchange Server

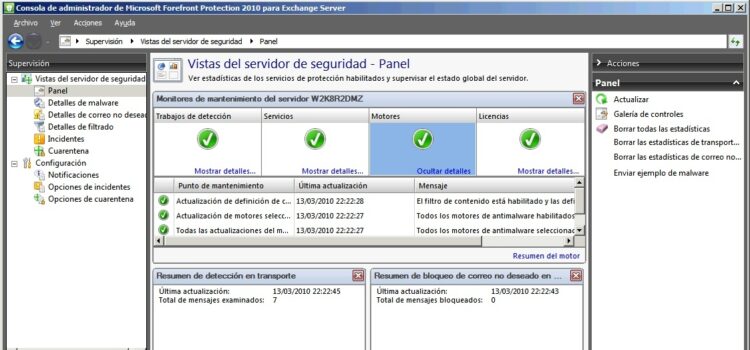

Microsoft Forefront Protection 2010 pour Exchange Server (FPE) est le serveur de protection Edge d’une organisation Microsoft Exchange 2010, où nous pouvons gérer tout le blocage du courrier entrant afin de rejeter les e-mails indésirables soit par la condition que nous configurons (Anti SPAM), puisqu’il nous fournit 5 Moteurs de définition anti-antivirus de différents fabricants! Nous éviterons également les anti-malware, Nous avons la possibilité d’une configuration étendue à partir d’une console facile à gérer, Nous avons aussi un espace d’information qui est aussi assez cool. Et facilité de gestion avec PowerShell, Bien sûr! Ce serveur doit être celui qui collecte le courrier externe et l’envoie à notre organisation, l’idéal est de le monter sur le serveur qui se trouve dans la DMZ totalement isolé de notre organisation et sur le serveur avec la fonction Edge Transport.