Configuration d’un VPN SSL Fortigate

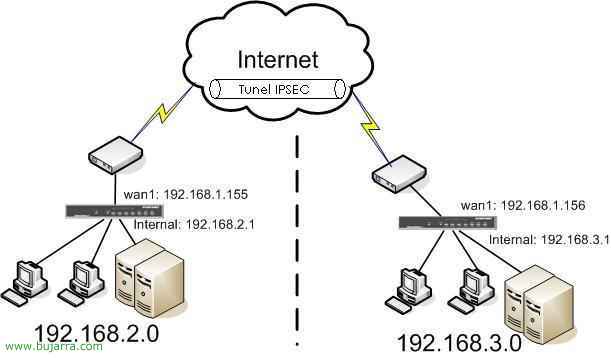

Cette procédure explique comment configurer un VPN à l’aide de SSL pour se connecter à n’importe quel PC à partir d’Internet au réseau local de votre organisation. Tout le trafic serait crypté à l’aide de SSL. Et vous n’avez besoin que d’avoir un navigateur compatible, sans installer de logiciel. Deux parties sont expliquées:

– Paramètres du pare-feu – ICI

– Connexion client VPN à une seule station – ICI

Configuration VPN sur Fortigate,

Des configurations très simples doivent être effectuées sur le FW pour permettre ce type de connexion, premier, Nous allons créer un utilisateur et un groupe; pour que l’authentification se fasse ensuite avec eux. Ensuite, nous configurerons sur le FW qu’il peut être connecté à l’aide de SSL.

Nous arrivons à FW, nous allons créer l’utilisateur puis nous connecter par VPN. Dans “Utilisateur” > “Local” > Cliquez sur “Créer un nouveau”.

Dans “Nom d’utilisateur” Nous mettons le login pour l’utilisateur et dans “Mot de passe” Le mot de passe, Nous donnons “D’ACCORD”.

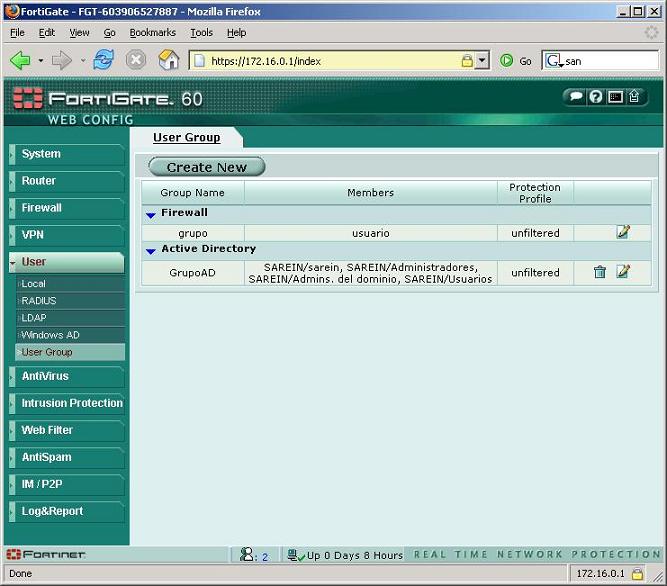

Nous allons maintenant créer le groupe, puisque Fortigate ne gère pas les utilisateurs. Nous allons “Utilisateur” > “Groupe d’utilisateurs” et cliquez sur “Créer un nouveau”.

Dans “Nom” Nous indiquons le nom du groupe, Par exemple: GrupoVPNssl et en “Type” Nous indiquons qu’il est du type “SSL VPN”. Dans “Utilisateurs disponibles” Sélectionnez l’utilisateur à gauche que nous souhaitons mettre dans le groupe et déplacez-le vers la droite en cliquant sur  . Nous devons leur permettre de se connecter au VPN, Pour ce faire, sélectionnez l’icône “Activer le service de tunnel SSL-VPN”. Et si nous le voulons, nous pouvons le restreindre à nouveau s’il a un antivirus installé, ou un pare-feu. Ou si nous sommes intéressés à le mettre dans une plage d’adresses IP pour le moment où le serveur DHCP va lui attribuer une adresse IP. Pour que vous n’ayez pas de problèmes avec le cache, Nous marquerions pour vider le cache, “Activer le nettoyage du cache”.

. Nous devons leur permettre de se connecter au VPN, Pour ce faire, sélectionnez l’icône “Activer le service de tunnel SSL-VPN”. Et si nous le voulons, nous pouvons le restreindre à nouveau s’il a un antivirus installé, ou un pare-feu. Ou si nous sommes intéressés à le mettre dans une plage d’adresses IP pour le moment où le serveur DHCP va lui attribuer une adresse IP. Pour que vous n’ayez pas de problèmes avec le cache, Nous marquerions pour vider le cache, “Activer le nettoyage du cache”.

D’accord, Nous le voyons dans “SSL VPN” Notre groupe sort. Configurons maintenant le VPN lui-même.

Pour configurer le VPN, nous allons “VPN” > “S.A.”. Nous devons lui permettre de le faire “Activer SSL-VPN”, Le port par défaut est le 10443; Il s’agit du port auquel les clients doivent se connecter pour se connecter, à l’adresse IP publique du WAN1 (ou quoi que ce soit). Dans “Plage IP du tunnel” nous indiquons quelle sera la plage d’adresses IP qui sera attribuée à tous ceux qui se connectent au VPN (un serveur DHCP n’est donc plus nécessaire), nous mettons en place une gamme LAN. Dans “Certificat de serveur” nous avons sélectionné celui de Fortigate, Celui-là et pas un autre. Pour plus de sécurité, Nous indiquerons qu’une sécurité 128 bits est exigée du client en composant le numéro “Exiger la clé kength > 128mors(Haut)”. Le “Délai d’inactivité” C’est bien comme ça avec ce temps. Dans “Serveur DNS #1” nous indiquons quel serveur sera celui qui résoudra les noms DNS du LAN, nous indiquons l’IP du serveur DNS du LAN. Nous donnons “Appliquer”.

Nous devons maintenant créer une politique pour autoriser ces connexions, depuis “Pare-feu” > “Politique” > et créez-en un nouveau en “Créer un nouveau”.

D’accord, Dans la règle est, Nous configurons l’origine qui sera “Source” le “wan1” Et tout va à mon réseau local qui est la jambe de “interne”. Dans “Service” Mettre “QUELCONQUE” afin que le VPN ne ferme aucun des ports entre lesquels ils se connectent. Dans “Action” Il faut indiquer qu’il s’agit “SSL-VPN”, dans “Groupes disponibles” Nous indiquons le groupe que nous avons créé auparavant et le marquons comme “Autorisé” avec  . Nous donnons “D’ACCORD” Pour créer la règle.

. Nous donnons “D’ACCORD” Pour créer la règle.

Nous vérifions que notre règle va de WAN1 à INTERNAL et en action, elle dit “SSL-VPN”. Puits, Tout du côté du pare-feu est déjà configuré, Désormais, il ne reste plus que la partie du client.

Cette partie du document explique comment connecter un utilisateur avec un navigateur uniquement au réseau de l’entreprise à l’aide d’un VPN SSL.

Tout d’abord, il s’agit du PC client, ouvrir un navigateur et se connecter à l’adresse IP publique du firewall à l’aide du protocole SSL (HTTPS) et au port 10443, Dans mon exemple: https://XXX.XXX.XXX.XXX:10443. Au moyen d’un avis, il indiquera que nous devons accepter le certificat et que nous devons continuer, dans Internet Explorer 7 Cliquez sur “Continuer vers ce site”, s’il s’agit d’un autre navigateur, il suffit d’appuyer sur “D’ACCORD” de l’accepter ou “Oui”.

D’accord, Maintenant, il nous demandera un nom d’utilisateur et un mot de passe, Ce seront ceux que nous avons créés auparavant, au début de ce document. Sont des utilisateurs du pare-feu, appartenant au groupe que nous avons créé ci-dessus appelé “GrupoVPNssl”, un membre de ce groupe était “userVPNSSL”, entrez votre mot de passe et cliquez sur Connexion. (Si vous ne souhaitez pas utiliser d’utilisateurs FW et que vous souhaitez utiliser des utilisateurs Active Directory, vous pouvez utiliser l’outil FSAE comme expliqué ICI).

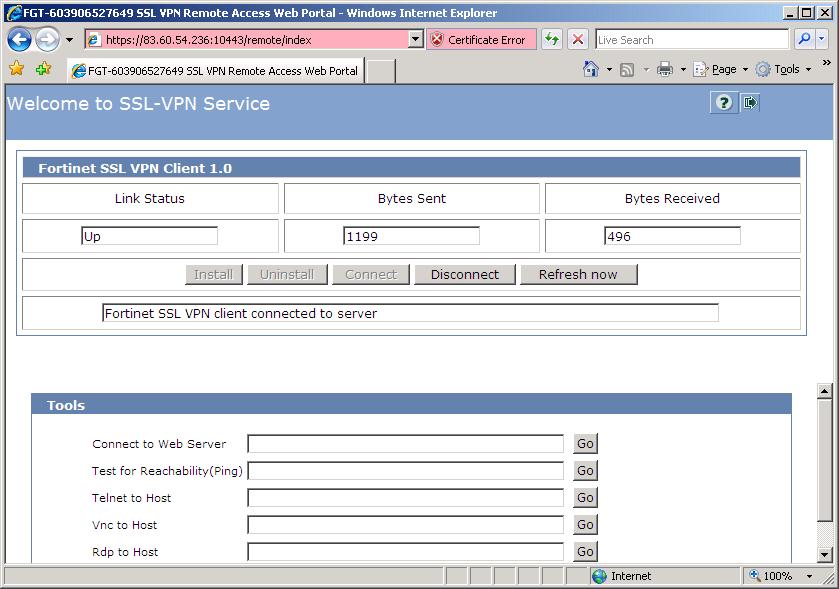

En bas dans Outils, Nous ne pouvons nous connecter qu’à des services spécifiques, si ce que nous voulons, c’est qu’ils ne soient pas complètement connectés au LAN de notre réseau, mais uniquement via le web (Se connecter au serveur Web) ou simplement Pings, o Telnes, ou VNC ou une connexion de bureau à distance à l’aide de “Rdp à l’hôte”. Mais ce document explique comment établir une connexion VPN elle-même, Nous allons donc cliquer sur le lien pour “Activer le mode tunnel SSL-VPN”.

Il nous demandera d’installer un contrôle ActiveX, Nous l’avons donc installé à partir de la barre supérieure, Cliquez sur “Installer ActiveX Control…”

“Installer”,

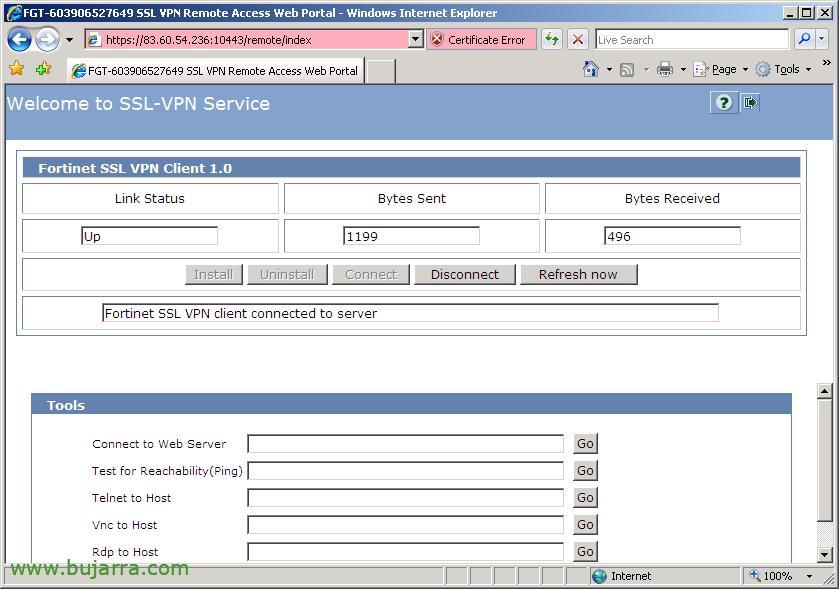

D’accord, Maintenant, à partir de cet écran, nous allons voir d’où provient notre connexion “État du lien”, Maintenant, c’est hors ligne (En bas), Pour se connecter, nous devons cliquer sur “Relier”.

Pas mal, il dit déjà que la connexion VPN est en place “État du lien” (En haut) et indique les octets envoyés et reçus, Nous pourrons travailler normalement, Nous pouvons minimiser ce site Web et travailler contre le réseau de l’entreprise en toute sécurité en utilisant les ressources dont nous avons besoin, nous aurons une adresse IP du LAN de l’entreprise et nous pourrons accéder aux services dont nous avons besoin. Si nous voulons nous déconnecter, ce serait aussi simple que d’appuyer “Déconnecter”.