Exigence de certificats client pour Citrix Access avec NetScaler

Dans ce document, nous allons voir comment configurer depuis l’appliance Citrix NetScaler qu’il est obligatoire pour les ordinateurs clients d’avoir un certificat installé localement (Ils pourraient aussi l’avoir sur une clé USB) afin qu’ils puissent accéder au portail Citrix, à vos applications; Sans le certificat, ils ne verraient même pas le portail d’entreprise.

Esto es un complemento adicional para securizar aún más nuestros entornos, podremos dar certificados a nuestros usuarios generándolos desde nuestra CA y podremos revocarlos cuando sea necesario, en ese momento sin un certificado válido no podría entrar el usuario al portal web de Citrix, sea un Access Gateway que vaya contra un StoreFront o un Web Interface.

Pas mal, sobre nuestra CA que tengamos ya instalada, deberemos hacer una copia de seguridad, pour cela “Certification Authotity” > “All Tasks” > “Back up CA…”

Marcamos que nos exporte al menos la clave privada “Private key and CA certificate” y lo guardamos en un directorio que creemos para tal efecto.

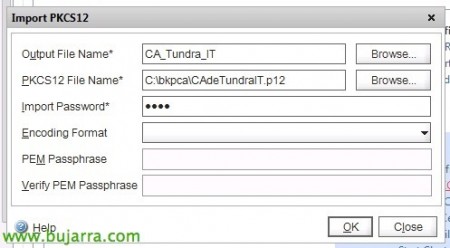

Pas mal, ya en el NS, Nous allons “S.A.” > “Importer PKCS#12”,

En ‘PKCS12 File Name’ deberemos seleccionar el archivo .p12 que nos haya generado el backup de la CA; ojo con los espacios, sobra decirlo en un NS, Non? 😉

Le indicamos un nombre en ‘Output File Name’ y le asignamos la contraseña que pusimos a la hora de hacer el backup de la CA & “D’ACCORD”,

Vamos de nuevo a “S.A.” > “Manage Certificates/Keys/CSRs” y confirmamos que tenemos dos archivos nuevos, tanto el .p12 cómo el certificado de la CA importado, “Fermer”.

Dans “S.A.” > “Certificats SSL” > “Installer…”

Damos un nombre al certificado que vamos a instalar, algo que nos haga referencia a nuestra CA. En ‘Certificate File Name’ y en ‘Private Key File Name’ indicaremos el path del fichero generado cuando importamos el archivo PKCS12. “Installer” y confirmamos que no slo ha creado bien.

Lo siguiente será dar de alta las CRL (Liste de révocation de certificats) para poder posteriormente forzar a que se checké si los certificados son o no válidos. Depuis “S.A.” > “LCR” > “Ajouter…”

Indicamos un ‘CRL Name’ y un fichero, nous sélectionnons le format DER, nous sélectionnons le certificat de l'AC, nous cochons 'Activer le rafraîchissement automatique de la CRL'’ et nous configurerons la méthode d'accès à la CRL de notre autorité de certification émettrice, nous pourrons le faire facilement via HTTP et en utilisant l'URL du fichier .crl que nous obtiendrons facilement dans l'environnement web de gestion de l'AC (les espaces dans l'URL pourront être saisis avec ' ', si nous en avons) & 'Port'’ à l 80 ce qui est le plus habituel (attention également aux règles de pare-feu dont nous pourrions avoir besoin, si le NS est dans la DMZ et l'AC dans le réseau des serveurs). Nous cocherons 'Intervalle'’ À “MAINTENANT” pour forcer la vérification et voir si ce qui est saisi est correct ou non. “Créer”,

Et c’est tout! confirmamos que en ‘Validity Status’ tenemos ‘Valid’!

Si en ‘Days to Expire’ tenemos algo distinto a ‘1’, debemos modificar el intervalo de publicación CRL dentro de nuestra CA. Nos vamos a la Entidad de certificación, botón derecho ‘Certificados revocados’ > Propriétés > en la pestaña ‘Parámetros para la publicación de listas de revocación’, cambiamos el intervalo a 1 día/hora & no hacemos diferenciales. Lo actualizaremos con boton derecho en ‘Certificados revocados’ > ‘Todas las tareas’ > ‘Publicar’.

Si c’est correct, modificamos el CRL y programamos el checkeo contra la crl al menos que sea diario y antes de la entrada de los empleados, para que todos los certificados revocados al día anterior no tengan validez y les deniegue el acceso.

D’accord, para requerir en el CAG que previamente el cliente debe tener un certificado de cliente válido, seleccionaremos en “Passerelle d’accès” > “Serveurs virtuels” > “Ouvrir…” nuestro AG.

Seleccionaremos el certificado de nuestra CA, Cliquez sur “Ajouter” > “as CA” para añadirlo al portal.

En el check indicaremos “CRL Mandatory” y configuramos en “SSL Paramet…” que sea obligatorio.

Deberemos marcar “Authentification du client” y diremos si el certificado de cliente es ‘Mandatory’ u ‘Optional’, lo normal será exigirlo. “D’ACCORD”. En principio con el NetScaler ya habremos finalizado. Oeil! si a la hora de finalizar los siguientes pasos, nous avons les certificats correctement déployés et nous n'arrivons pas à accéder au portail du CAG, le site web reste blanc et dans l'URL nous voyons 'agesso.jsp'’ cela indiquera que soit le Web Interface soit le StoreFront ne peuvent pas se connecter au CAG et renvoyer l'authentification des clients, car le CAG exige des certificats et le WI ou SF n'en ont pas, cela pourrait se résoudre rapidement en dupliquant le CAG du NS mais sans exigence de certificat et le WI ou SF se connectera à celui-ci (en modifiant son fichier hosts).

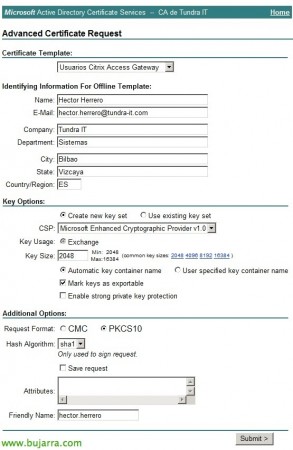

Si notre CA est sous Windows 2003 Standard, nous ne pourrons pas utiliser la modification des modèles de certificats car ils sont générés pour la version Enterprise. Tendríamos que generar los certificados accediendo a la pagina de solicitud de certificados (HTTP://CA_SERVER/certsrv), generar una solicitud avanzada de certificado en nuestra CA, donde en el tipo de plantilla seleccionaremos ‘Usuario’ y el formato de la solicitud será en formato PKCS10, une fois généré, exportaremos el certificado con clave privada y lo renombraremos con el nombre que nos interese para instalarselo al usuario correspondiente.

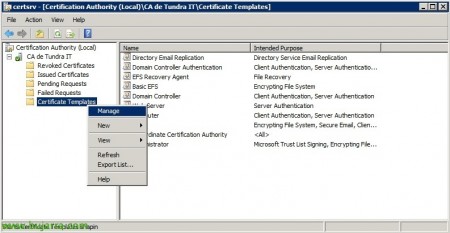

Si notre CA est sous Windows 2003 Enterprise o Windows 2008 ou supérieur, en estas versiones la CA sí que aceptaría modificar las plantillas, por lo que podremos generar nuestras plantillas de certificados al gusto. Ainsi, abrimos la consola de la Entidad de Certificados > “Certificate Templates” > “Gérer”.

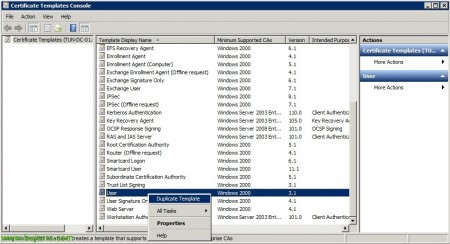

Duplicaremos la plantilla de “Utilisateur”,

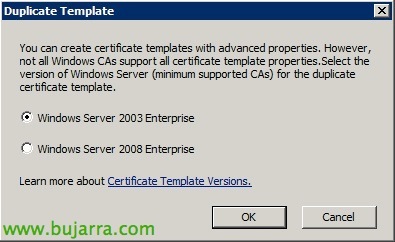

Choisir “Serveur Windows 2003 Entreprise” & “D’ACCORD”

La première étape sera de donner un nom au modèle afin que les administrateurs de Citrix, lorsqu'ils génèrent les certificats pour les utilisateurs, le relient correctement. En plus d'une période de validité.

Dans ce cas, ce seront des modèles que nous remplirons ensuite manuellement, sans intégration avec DA, donc dans l'onglet “Nom du sujet” Indiquer “Fournir dans la demande” et nous le remplirons avec chaque certificat. Sur le “Exigences d'émission” ou exigences d'émission, nous pourrions cocher et chaque certificat demandé devra être approuvé par l'administrateur, et il ne sera pas valide jusqu'à ce que cela se produise (depuis la MMC de la CA, ils devraient être acceptés).

Une fois le modèle créé, nous devons l'incorporer dans la CA, pour cela, depuis “Modèles de certificat” > “Nouveau” > “Modèle de certificat à émettre”.

Nous sélectionnons le modèle récemment créé & “D’ACCORD”,

Demande de certificats pour les utilisateurs,

Ceci serait la section que nous devrions répéter autant de fois qu'il y a d'utilisateurs ayant accès depuis l'extérieur de l'organisation, nous devrons générer un certificat par utilisateur, ce qui est idéal, mais pas obligatoire, puisqu'avec une clé, l'utilisateur ne pourra pas exporter le certificat ou au moins ne pourra pas l'importer sur d'autres machines sans connaître le mot de passe; et si nous le révoquons, cela n'affecte que cet utilisateur et pas tous les autres.

Nous ouvrons http://CA_SERVER/certsrv, nous nous authentifions en tant qu'administrateur, Cliquez sur “Demander un certificat”,

“Demande de certificat avancée”

“Créer et soumettre une demande à cette AC”,

Dans “Modèle de certificat” nous sélectionnons le modèle récemment généré, et après avoir sélectionné que nous entrerions les données manuellement, il nous faudra maintenant les remplir, nous indiquerons les données de chaque utilisateur; se rappeler de sélectionner PKCS10 comme format, au moins 2048 bits de clé & “Envoyer”,

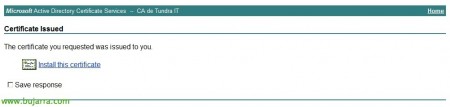

Comme nous faisons confiance au site, le complément ActiveX s'exécutera et nous permettra de créer et d'installer ce certificat, Cliquez sur “Installer ce certificat”!

Nous aurons installé le certificat sur l'ordinateur depuis lequel nous venons de le générer, Normal, il s'agira de l'exporter (avec clé privée & protégé par un mot de passe!) et de l'installer à l'utilisateur sur son ordinateur. Avec cela, nous avons déjà forcé que sans un certificat valide de notre CA, il ne soit pas possible d'accéder au portail Citrix de notre organisation, que ce soit pour accéder à des applications (XenApp) ou à des bureaux (XenDesktop).