Collecte des LOG NetScaler dans Elasticsearch et visualisation de ceux-ci dans Grafana

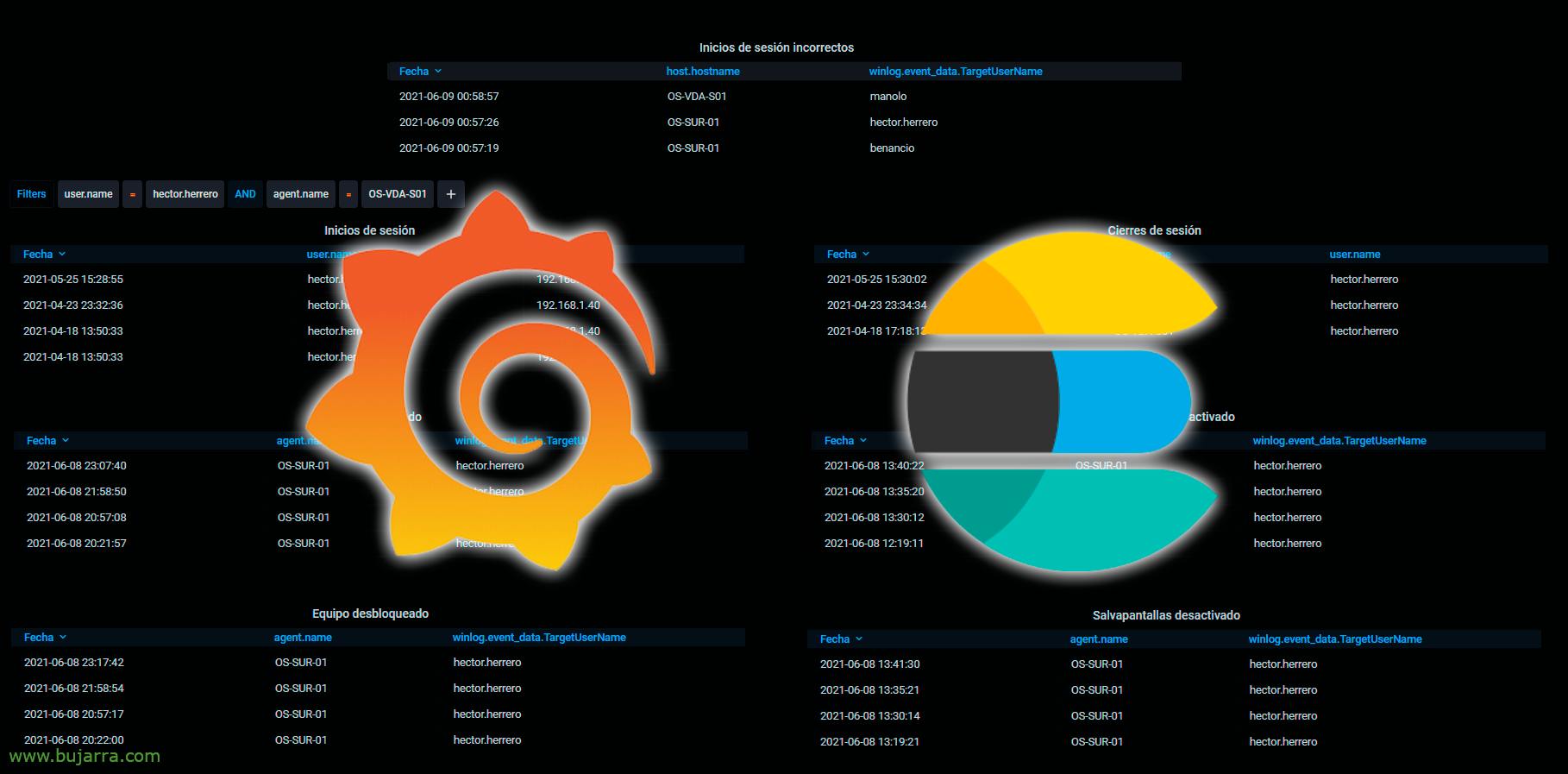

Aujourd’hui, nous avons un menu assez intéressant, et si vous êtes en charge d’un NetScaler dans votre infrastructure, dans cet article, nous allons voir comment nous pouvons collecter leurs journaux pour les traiter plus tard et enfin créer un tableau de bord dans Grafana qui s’affiche en temps réel (ou historique) Les données collectées.