Nagios – Vérification des mises à jour Windows

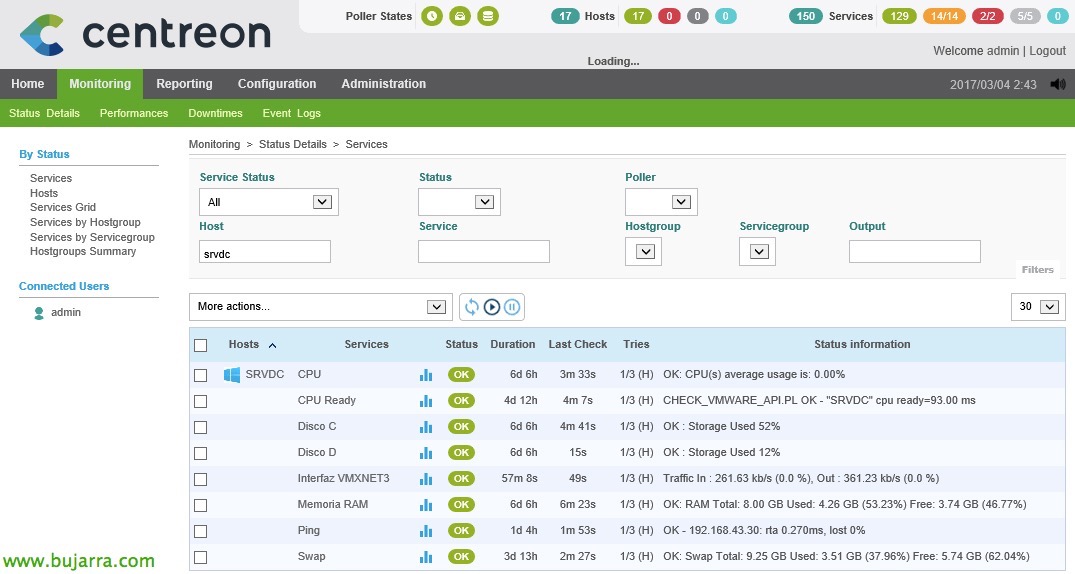

Si nous sommes préoccupés par le maintien de notre environnement Microsoft Windows à jour et contrôlé, nous pouvons également nous aider à la surveillance pour contrôler les correctifs en attente que nos serveurs ont dans Windows Update. Continuons à centraliser tout ce que nous pouvons dans notre panneau de gestion, contrôlons toutes nos infrastructures depuis Nagios ou Centreon et vivons plus détendu!