vShield アプリケーションのインストール

Como ya vimos en el documento anterior, desplegamos nuestro vShield Manager para poder gestionar nuestro entorno vShield, en este documento desplegaremos el appliance firewall vShield App para proteger mediante reglas de red el acceso entre nuestras máquinas virtuales, desplegaremos un vShield App por cada host.

vShield App es un appliance firewall de hypervisor que protégé nuestras aplicaciones dentro de nuestro CPD virtual de los posibles ataques deRed, obteniendo mayor visibilidad y control en sus comunicaciones (a nivel de Datacenter, clúster o port group). Nos permitirá crear reglas de acceso independientemente de la topología de la red. Flow Monitoring mostrará la actividad de red entre las máquinas virtuales (a nivel de protocolo/aplicación), pudiendo crear reglas de firewall o identificar cuellos de botella. Monitorizaremos el todo el tráfico entrante y saliente por host, incluyendo el tráfico interno entre máquinas virtuales en el mismo port group.

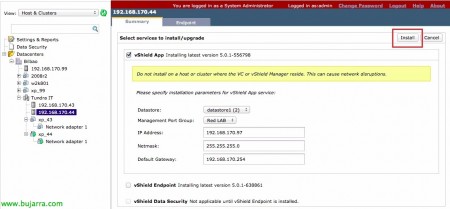

Desde la consola de administración de vShield Manager desplegaremos a cada host el appliance desde la vista de ‘Hosts & クラスター’ > データセンター > クラスター > ホスト, desde la pestaña ‘Summary’ en vShield App “取り付ける”,

Seleccionamos donde almacenaremos la MV, su red de gestión y configuramos su dirección IP, ネットマスク & ゲートウェイ, “取り付ける”,

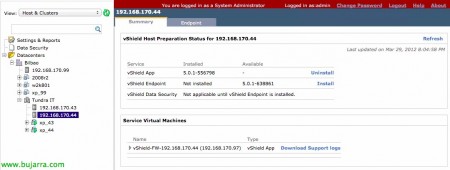

…

わかりました,

悪くありません, desde cada adaptador de red de cada MV, podremos observar el tráfico de red generado desde “Flow Monitoring”, podremos filtrar por fechas y/o aplicaciones; アクティブなセッションが表示されます & KBytes enviados/recibidos.

をクリックすると “レポートを表示” そのアダプタが持つ受信および送信ネットワーク接続の一覧が表示され、そこからアクセスを許可/ブロックするファイアウォールルールを作成できます. この例ではFTP接続を持っている、または持っていた仮想マシンで、再接続させたくない場合, クリック “ルールを追加”,

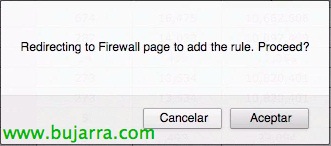

“受け入れる”,

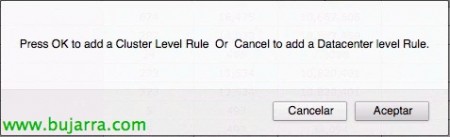

ルールを'クラスタ'レベルで作成したい場合’ 押す “受け入れる”, それ以外の場合は'データセンター'レベルで作成します’ で “Cancelar”,

フィールドが自動入力されるので、必要な設定を行います, 私の場合はその接続をブロックします & “わかりました”,

最後に “変更を公開” ですべてのvShield Appインスタンスにルールを適用します. A partir de este momento aquella máquina no podrá volver a conectarse con un servidor FTP :'(