PINsafe – Bereitstellen der Appliance und der grundlegenden Konfiguration

Eines der Produkte, die wir bei Tundra am häufigsten verwenden, um eine stärkere Authentifizierung in den Umgebungen unserer Kunden zu gewährleisten, ist die Verwendung von PINsafe, von der Firma Swivel Secure. In diesem Dokument sehen wir die Bereitstellung der virtuellen Appliance, auf der PINsafe bereits installiert ist, Wenn wir wollen, Wir können die Java-Binärdateien herunterladen und sie auf einem Windows oder Linux mounten, solange Sie Tomcat haben.

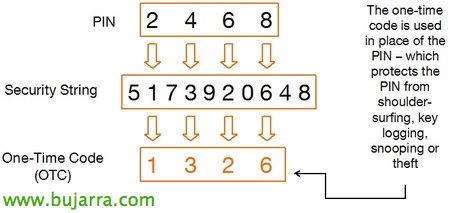

Für diejenigen, die dieses Tool nicht kennen, PINsafe erzwingt eine doppelte Authentifizierung für unsere Benutzer, wenn sie sich mit unserer Organisation verbinden. Es kann in jede webbasierte Anwendung implementiert werden, die wir verwenden, Abgesehen davon, dass es unzählige Integrationsmöglichkeiten gibt (Sehen Sie sich ihr Wiki an – Alle sind dokumentiert). Es besteht im Wesentlichen darin, dass Benutzer ihr Active Directory-Passwort plus die gewünschte PIN haben, Wenn sie sich in unserer Organisation anmelden, müssen sie ihren Benutzernamen eingeben, Ihr Passwort und OTC (Dabei handelt es sich um den zufällig generierten Code, der von Ihrer PIN und der generierten Sicherheitskette abhängt).

Brunnen, Das erste, was Sie tun müssen, ist, das Gerät zu haben und es herunterzuladen, Wir importieren sie in unsere virtuelle Infrastruktur, Diese virtuelle Appliance kann die Festplatte im Thin-Modus haben.

Wir melden uns bei der Konsole als 'admin an.’ mit dem Standardpasswort 'Lockbox',

Sobald Sie eintreten, befinden Sie sich im Hauptmenü, Als erstes müssen Sie den Namen der Appliance konfigurieren, Gehen wir zum Menü 6 'Erweitertes Menü’ > 3 "Vernetzung’ > 1 "Hostnamen’ > 1 'Einzelne Hostnamen ändern'.

Folgendes, besteht darin, die IP-Adresse der Appliance zu konfigurieren, aus der Speisekarte 6 'Erweitertes Menü’ > 3 "Vernetzung’ > 2 "IPs & Routing’ > 2 "Appliance-IPs ändern", Wir geben die IP-Adresse an, Netzmaske, Tor & Wir starten das Netzwerk neu.

Wir ändern die DNS's über das Menü: 6 'Erweitertes Menü’ > 3 "Vernetzung’ > 4 "DNS-Server’ > 1 'Primäre DNS-Server ändern'.

Wir haben den lokalen Domainnamen für Suchanfragen von 6 'Erweitertes Menü’ > 3 "Vernetzung’ > 4 "DNS-Server’ > 3 "Suchdomain ändern".

Wir ändern den Zeitserver, das NTP seit 6 'Erweitertes Menü’ > 3 "Vernetzung’ > 6 'NTP-Server’ > 1 'NTP-Zeitserver ändern’ und wir spezifizieren es.

Und schließlich ändern wir das Passwort auf den Benutzer 'admin', Um dies zu erreichen, werden wir: 6 'Erweitertes Menü’ > 5 'Admin-Menü’ > 4 "Admin-Passwort ändern".

Naja, Eine grundlegende Sache, besteht darin, das Zertifikat zu platzieren, das unsere öffentliche Website haben wird. Um dies zu tun,, Das Normalste ist, dass wir die CSR von der Appliance generieren, Senden Sie es an die Zertifizierungsstelle und importieren Sie es später. Falls Sie bereits über das Zertifikat verfügen (mit dem privaten Schlüssel) auf einem unserer Server installiert ist und wir ihn auf diese Appliance übertragen möchten, Wir werden die folgenden Schritte ausführen!!!

Zuerst exportieren wir es auf den Server, wo wir es MIT dem privaten Schlüssel haben (mit Passwort 'Lockbox'), Dann installieren wir KeyStore-Explorer In einigen Teams. Und wir klicken auf “Öffnen eines vorhandenen KeyStores”, Wir öffnen unsere .pfx.

Wählen Sie das Zertifikat aus und gehen Sie zu “Werkzeuge” > “Art der Änderung” > “JKS”,

Klicken Sie mit der rechten Maustaste auf das Zertifikat und ändern Sie das Schlüsselpaar von “Passwort festlegen”,

Wir geben den "Lockbox"-Code an.

Später, seit “Werkzeuge” > “Passwort festlegen” Wir ändern den Keystore,

Wir stellen den Schlüssel wieder auf 'Lockbox'.

Nicht schlecht, Wir speichern den KeyStore unter dem Namen '.keystore’ wo immer wir wollen.

Und wir kopieren es mit jeder Anwendung (z.B. WinSCP) zum Gerät, in das Verzeichnis '/root/swivel/’

Und es reicht aus, Tomcat neu zu starten, damit es das neue Zertifikat übernimmt!! Von hier aus können wir mit der Konfiguration nach unseren Bedürfnissen beginnen!