Sammeln von NetScaler-LOGs in Elasticsearch und Visualisieren in Grafana

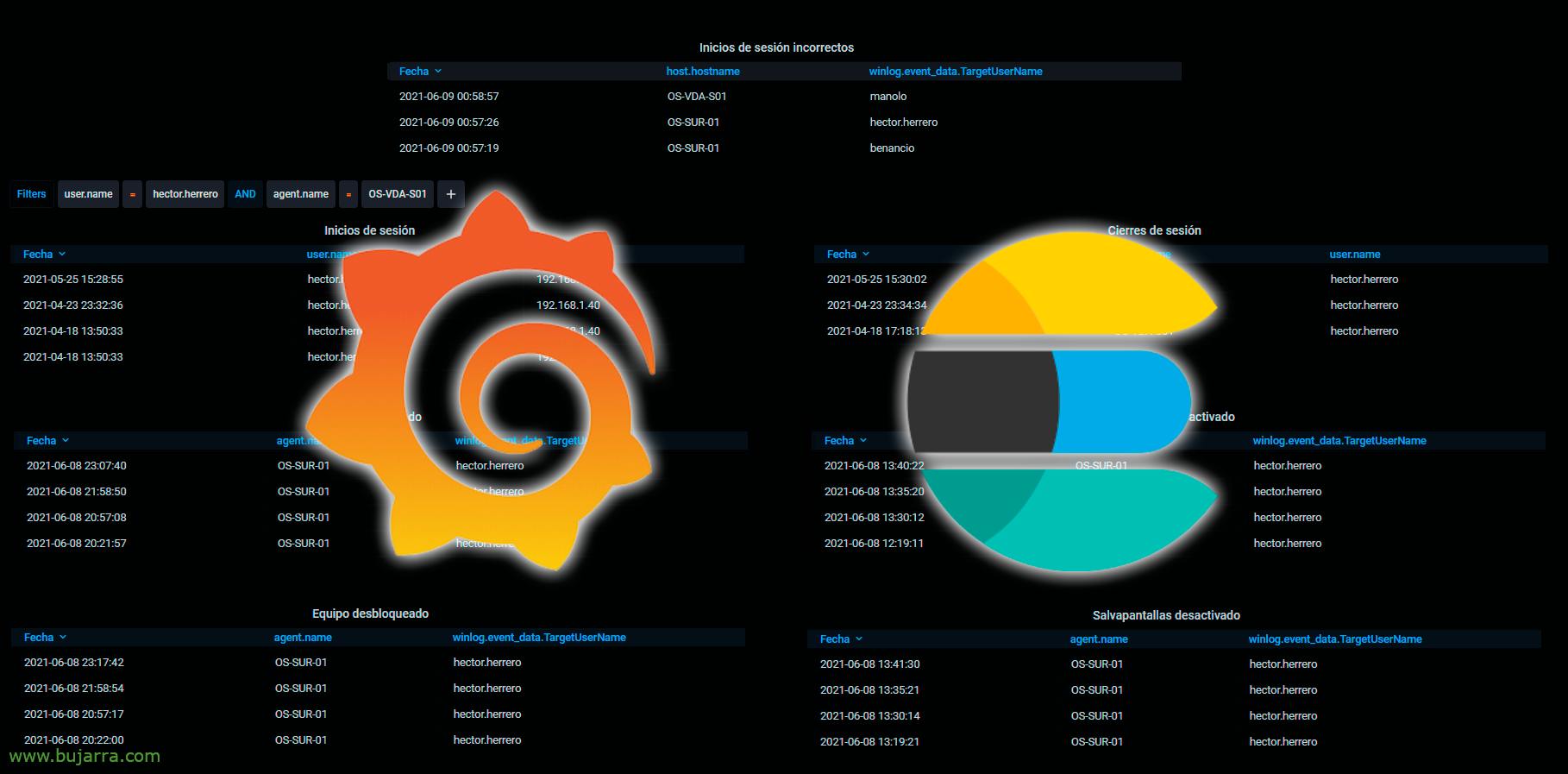

Heute haben wir ein ziemlich interessantes Menü, und wenn Sie für einen NetScaler in Ihrer Infrastruktur verantwortlich sind, In diesem Beitrag werden wir sehen, wie wir ihre Protokolle sammeln können, um sie später zu verarbeiten und schließlich ein Dashboard in Grafana zu erstellen, das in Echtzeit angezeigt wird (oder historisch) Die gesammelten Daten.