Instalación de vShield App

Wie wir bereits im vorherigen Dokument gesehen haben, setzen wir unseren vShield Manager ein, um unsere vShield-Umgebung verwalten zu können, In diesem Dokument werden wir das Appliance-Firewall vShield App bereitstellen, um den Zugriff zwischen unseren virtuellen Maschinen mithilfe von Netzwerkregeln zu schützen, Wir werden für jeden Host eine vShield App bereitstellen.

vShield App es un appliance firewall de hypervisor que protégé nuestras aplicaciones dentro de nuestro CPD virtual de los posibles ataques de red, obteniendo mayor visibilidad y control en sus comunicaciones (a nivel de Datacenter, clúster o port group). Nos permitirá crear reglas de acceso independientemente de la topología de la red. Flow Monitoring mostrará la actividad de red entre las máquinas virtuales (A nivel de protocolo/aplicación), pudiendo crear reglas de firewall o identificar cuellos de botella. Monitorizaremos el todo el tráfico entrante y saliente por host, incluyendo el tráfico interno entre máquinas virtuales en el mismo port group.

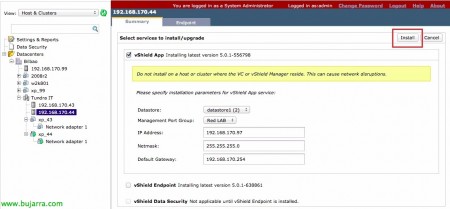

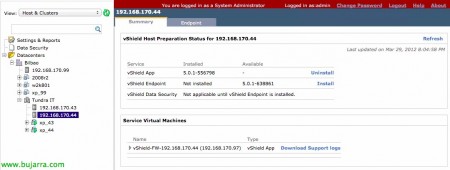

Desde la consola de administración de vShield Manager desplegaremos a cada host el appliance desde la vista de ‘Hosts & Cluster’ > Rechenzentrum > Cluster > Gastgeber, desde la pestaña ‘Summary’ en vShield App “Installieren”,

Seleccionamos donde almacenaremos la MV, su red de gestión y configuramos su dirección IP, Netzmaske & Tor, “Installieren”,

…

OKAY,

Nicht schlecht, desde cada adaptador de red de cada MV, podremos observar el tráfico de red generado desde “Flow Monitoring”, podremos filtrar por fechas y/o aplicaciones; wir werden die aktiven Sitzungen sehen & KBytes enviados/recibidos.

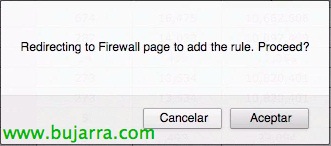

Wenn wir auf “Show Report” nos saldrá el listado de conexiones de red entrantes y salientes que tiene dicho adaptador donde podremos crear reglas de firewall para permitir/bloquear dichos accesos. En este ejemplo es una MV que tiene o ha tenido una conexión FTP y no nos apetece que vuelva a conectarse, Anklicken “Add Rule”,

“Annehmen”,

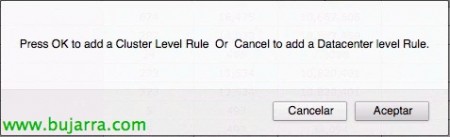

Si queremos crear la regla a nivel de 'Cluster’ klicken wir auf “Annehmen”, si no será a nivel de 'Datacenter’ mit “Abbrechen”,

Nos prerellenará los campos y configuraremos lo que nos interese, en mi caso bloquearé dicha conexión & “OKAY”,

Pulsamos finalmente en “Publish changes” para aplicar la regla en todas las instancias vShield App que dispongamos. A partir de este momento aquella máquina no podrá volver a conectarse con un servidor FTP :'(