Verwenden des Sicherheitssetup-Assistenten in Windows 2003

Das SP1 von Microsoft Windows 2003 bringt ein neues Werkzeug, das uns helfen wird, unseren Server in Sicherheitsangelegenheiten abzusichern und zu konfigurieren. Es ist ein Assistent, der uns hilft, unseren Server abzusichern, indem er bestimmte Teile der Registrierung einschränkt, unnötige Dienste deaktiviert, nicht verwendete MS-Anwendungen entfernt und natürlich die Microsoft-Firewall aktiviert sowie unnötige Ports schließt.

Para usarlo, einfach, müssen wir zu “Panel de Control” > “Agregar o quitar Programas” > “Hinzufügen oder Entfernen von Windows-Komponenten” > Y deberíamos marcar el componente de “Asistente para configuración de seguridad”, “Folgende” y metemos el CD para que nos lo instale.

Nach der Installation, podemos acceder a la consola desde las “Administrative Werkzeuge” > “Asistente para configuración de seguridad”

Nicht schlecht, antes de comenzar tenemos que tener claro que tenemos que tener todas las aplicaciones que use nuestro servidor en ejecución. Si es un servidor de FTP, pues el servicio o la aplicación servicio FTP debería de estar en uso para que el asistente vea el puerto 20 und 21 abiertos y en uso; así el asistente no nos los cerrará. “Folgende”

Si es la primera vez que lo ejecutamos deberíamos de seleccionar la primera opción “Crear una nueva directiva de seguridad” para crear una directiva, die wir später auf weitere Server anwenden können, falls wir mehrere haben, die dieselbe Konfiguration haben.

Wenn wir die Grundkonfiguration eines Servers erhalten wollen, um sie auf den lokalen anzuwenden. Zum Beispiel, wenn wir mehrere Sicherheitsrichtlinien bereits auf einem Server angewendet haben, um sie auf uns anzuwenden. Wir geben den Namen des Servers ein & “Folgende”

Wir warten, während die Richtlinien dieses Hosts gelesen werden…

Okay, “Folgende”

Dieser Prozess wird uns sehen lassen, welche Dienste (Charaktereigenschaften, Funktionen und Optionen) auf dem Server laufen, wo wir angeben müssen, ob sie korrekt sind oder ob wir welche hinzufügen müssen, die nicht erkannt werden. “Folgende”

Wir überprüfen die Dienste (Funktionen) die installiert sind, und aktivieren die, die uns interessieren, In diesem Fall ist mein Server ein Webserver (IIS (IIS)) und ein FTP-Server (IIS (IIS)), así que compruebo todos las funciones que me interesen y que estén habilitadas y las que no interesen se desmarcan. “Folgende”

In diesem Fall, son ciertos servicios que no son aplicaciones servidoras, sonst, Klienten, y debemos habilitar los que nos interesen. Por ejemplo para que el Windows Update siga funcionando correctamente, lógicamente el “Cliente de actualización automática” debe estar marcado, así todos los que nos interesen, “Folgende”,

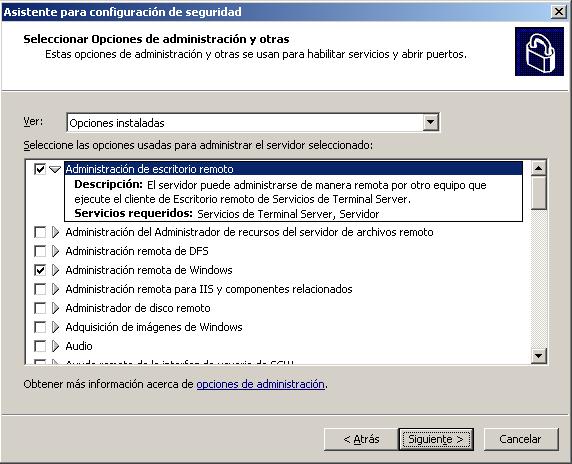

Estas opciones son normalmente para administrar el servidor de forma remota. Si nos interesa alguna la habilitamos, por ejemplo si nos vamos a conectar a este servidor con el cliente RDP para que esté habilitado el “Administración de escritorio remoto”; “Folgende”

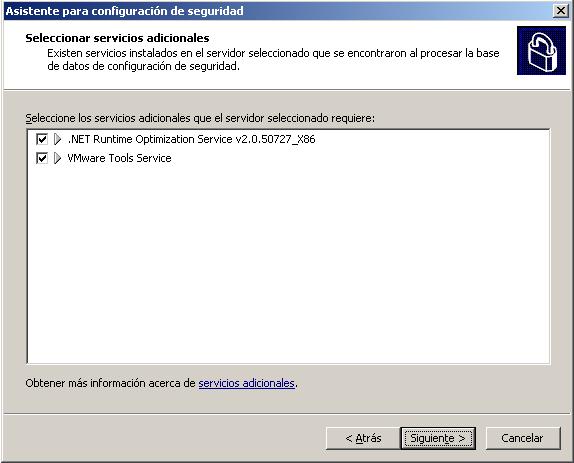

Estos son un resumen de los servicios que no reconoce como de S.O. y debemos habilitar o no para que funcionen después. “Folgende”,

Todos los servicios que no hemos habilitado tenemos dos opciones, podemos deshabilitarlos todos (un poco agresiva, pero puede ser que sea necesaria) y que no arranquen o dejarlos como están (Manuales o Deshabilitados). Elegimos la opción que nos interese y “Folgende”

Es un resumen de cómo quedarán los servicios, los que se modificarán. Comprobamos que todo esté OK, “Folgende”,

Ahora comienza el asistente para seguridad de redes. Será tema de firewall de Windows y uso de IPsec en el servidor. “Folgende”

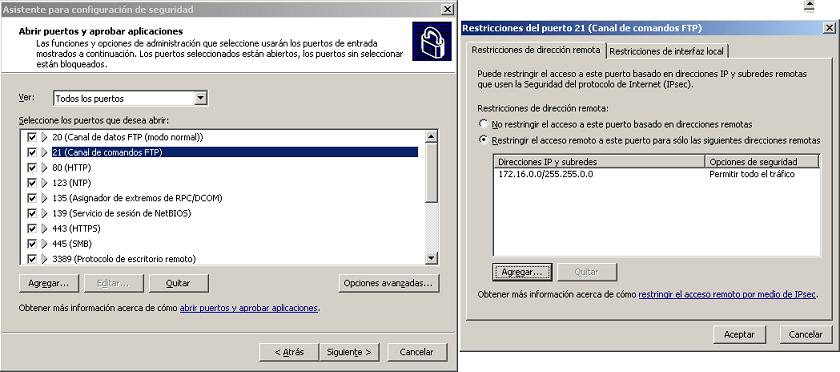

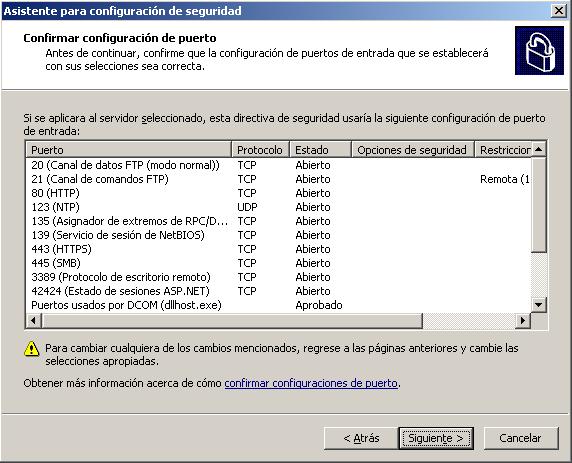

Este asistente nos detecta los puertos que tenemos en uso y por defecto, nos los abrirá. Debemos comprobar que realmente los queremos abiertos o no. Podemos personalizarlos y decir por ejemplo mi servicio de FTP (Port 21) seit “Erweiterte Optionen…” Desde que sitios se nos conectarán, en este ejemplo se ve que solo la red 172.16.0.0/255.255.0.0 podrán usar el FTP, pero las demás redes no, para mayor seguridad.

Wir prüfen die Zusammenfassung, los puertos que nos deja abiertos y los que nos cierre. “Folgende”,

Para mayor seguridad, lo que nos hará ahora es capar más puertos. Por ejemplo Windows 2003 trae soporte de autenticación a S.O. que ya son vulnerables y de estas vulnerabilidades se podría aprovechar cualquier “hacker”, “Folgende” um es einzurichten.

Esto habilita el LANManager para firmar las comunicaciones de red del servidor, tanto de archivos como de impresoras. Marcamos si cumplimos sus requisitos “Folgende”, (el SMB – Server Message Block)

Marcamos los inicios de sesión que va a soportar este servidor, si nos logeamos siempre con una cuenta de dominio la marcaremos, o si es una local… Lógicamente si estamos ejecutando este asistente de seguridad es por que no tenemos ningún Windows 9x en la red que almacene las claves en local. “Folgende”

Marcamos las opciones que cumplamos, espero que ambas y “Folgende”, es para el tema del LAN Manager…

Este sería el resumen de lo que acabamos de indicarle al asistente, comprobamos que todo está bien y seguimos “Folgende”,

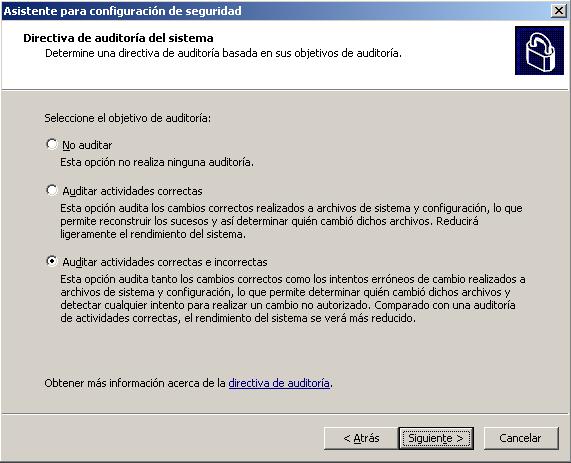

Está será una directiva para auditar acciones en objetos sean correctas o no, ahora lo configuramos si deseamos auditar algo. “Folgende”. Para ver estos resultados de auditoría sólo se podrá desde el visor de sucesos del servidor.

Marcaremos cómo queremos auditar los objetos, si queremos que sólo nos genere informes de uso correctos en los objetos (por ejemplo un inicio de sesión correcto pero no nos logearía si hay inicios de sesión incorrectos). Personalmente, si se van a usar las auditorias de Windows marcaremos ambas, que audite lo correcto y lo incorrecto que es lo que nos muestra si tenemos algún problema de seguridad en la red, por ejemplo quien intenta borrar un fichero y no puede o si puede, pero quedaría registrado. “Folgende”,

Por defecto el asistente nos auditaría todos los objetos o “tipos de sucesos”, si no nos interesa alguno en concreto podríamos editar esta plantilla y modificar cierto valos por “Sin auditar”. “Folgende”

Nos ha detectado que tenemos un IIS, ahora nos pedirá que es lo que usamos de él, del sitio web, para asegurarlo, marcaremos las extensiones de servicio que usamos. Wenn nur ASP-Webserver verwendet werden, würden wir die erste Komponente markieren, oder wenn es zum Beispiel HTM oder HTMLS sind, müssten wir keine Erweiterung markieren; oder wenn wir WebDAV verwenden… Logisch ist, dass wir die anderen Erweiterungen, die wir nicht sehen, ablehnen, indem wir sie markieren “Andere Erweiterungen des Webdienstes, die oben nicht angezeigt werden, verbieten” & “Folgende”,

Mehr, Es erkennt, dass unser IIS die folgenden virtuellen Verzeichnisse hat, Wir werden die markieren, die wir zugänglich machen möchten, Wenn zum Beispiel ein Server den OWA-Dienst ausführt, würden wir das virtuelle Verzeichnis markieren “Umtausch”; “Folgende”,

Normalerweise dürfen anonyme Benutzer nichts auf dem Server schreiben, Wir ermöglichen es. Und es wird auch davon ausgegangen, dass, wenn ein Server gesichert werden soll, kein FAT-Dateisystem verwendet wird, sondern NTFS. “Folgende”

Eine kurze Zusammenfassung dessen, was wir gerade eingerichtet haben, wir überprüfen es und wenn alles in Ordnung ist, Wir “Folgende”,

Jetzt können wir die Richtlinie speichern, die wir gerade erstellt haben, und wir müssen sie nicht auf diesem Server anwenden, Weit davon entfernt, sonst, sie speichern und auf anderen Servern mit diesem Assistenten anwenden, aber am Anfang würden wir keine neue Sicherheitsrichtlinie erstellen, sondern eine öffnen, die wir bereits erstellt haben. “Folgende”

Wir speichern sie in einem Pfad, ich dort, wo alle standardmäßig sind, wir geben ihr einen Namen .xml und eine Beschreibung dessen, was diese Richtlinie tut, damit wir klar verstehen, auf welche Server sie angewendet werden könnte. “Folgende”.

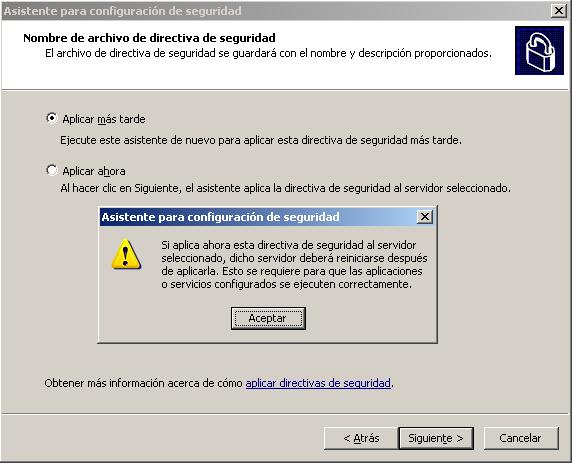

Wir können sie jetzt oder später anwenden (um sie jetzt nicht anzuwenden). In diesem Beispiel, ich werde sie jetzt anwenden, was auf einem Server passieren würde “Schicksal”, ich markiere “Jetzt anwenden” und wir geben “Folgende”. Nos indica que se debe de reiniciar el servidor para que todos los servicios/funciones/componentes/aplicaciones que se vean afectados se puedan modificar. “Annehmen”

Esperamos un rato mientras nos aplica la directiva…

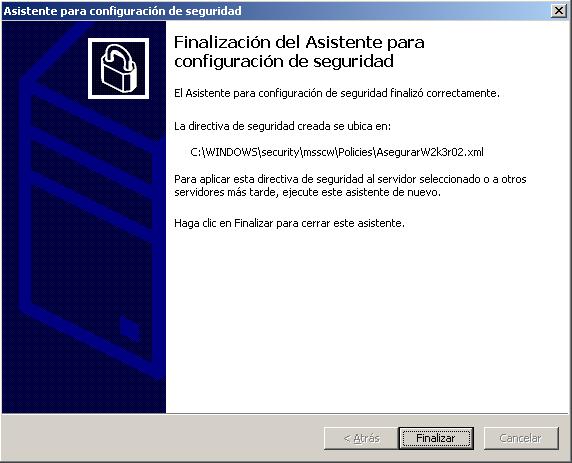

Okay, el asistente nos muestra donde nos guarda la directiva. Si nos la hemos aplicado, ahora deberíamos reiniciar el servidor para comprobar que efectos tenemos en él, si realmente está más capado o no. Una vez reiniciado podríamos intentarle atacar con DoS, o algún escaner de vulnerabilidades para comprobar la mejora. “Ende”

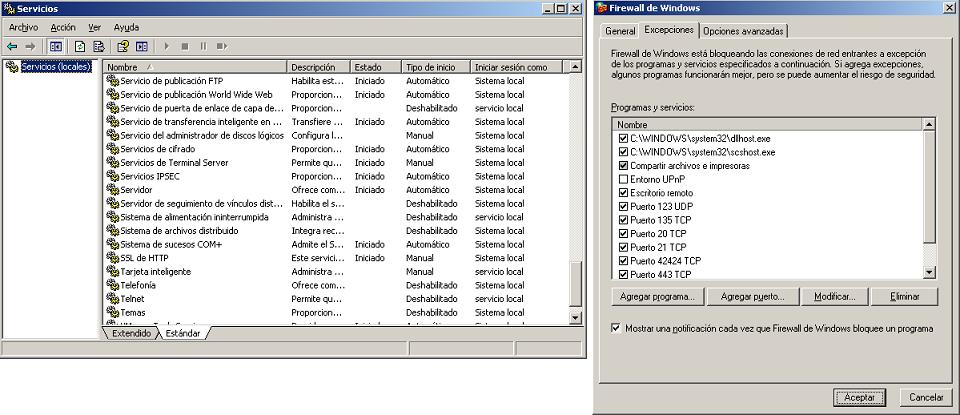

Podemos comprobar que realmente se me han deshabilitado ciertos servicios, o directamente que el Firewall de Windows ya está habilitado con los puertos que le hemos indicado que