Installieren einer Exchange in der DMZ 2010 mit der Perimeter-Transportfunktion

Wenn wir bereits eine Microsoft Exchange Server-Organisation in unserem Netzwerk bereitgestellt haben und ihr mehr Sicherheit geben möchten, Wir können einen Exchange-Server in der DMZ oder DMZ mit der Absicht bereitstellen, unsere Exchange-Server im LAN nicht direkt dem Internet auszusetzen. Microsoft verfügt über eine Rolle oder Funktion namens Edge-Transport-Funktion, mit der wir Spam filtern können, sowie Antivirus oder Erstellen von Transportregeln.

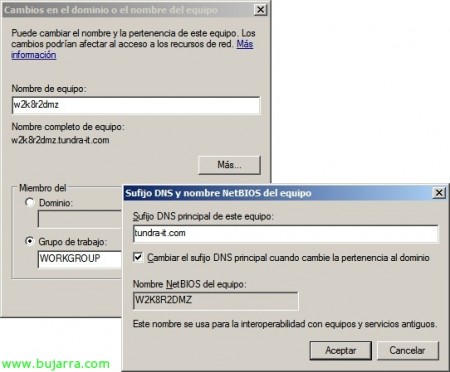

Um unseren Perimeter-Server vorzubereiten, müssen wir die Voraussetzungen installieren, die wir finden können in http://www.bujarra.com/?p=3698. Sobald sie installiert sind, müssen wir berücksichtigen, dass dieses Gerät, da es sich in der DMZ befindet, zu keiner Domäne gehören wird! aber wir müssen ihm das DNS-Suffix mit dem Namen unserer Domäne konfigurieren, hierfür, in den Eigenschaften von “Mannschaft” wo der Name des Geräts geändert würde, durch Klicken auf das “Mehr…” fügen wir ein “Haupt-DNS-Suffix dieses Geräts hinzu”. Wir akzeptieren und starten das Gerät neu.

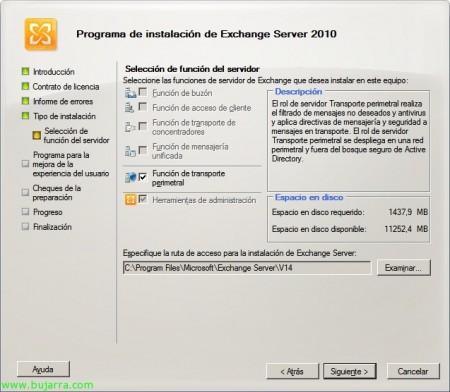

Sobald der Neustart erfolgt ist, starten wir den Assistenten für Microsoft Exchange Server 2010 und in “Installationsart” wir haben Benutzerdefiniert ausgewählt, um hier nur die Komponente von zu wählen “Perimeter-Transport-Rolle”. Wir wählen den Pfad aus, wo wir sie installieren werden & “Folgende”,

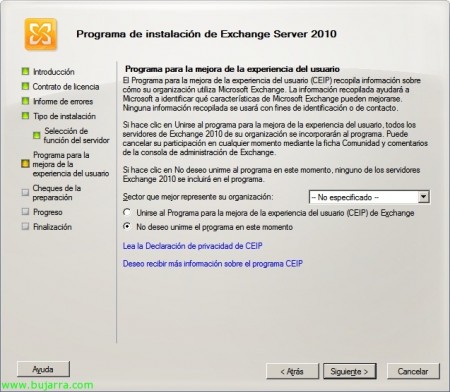

No nos unimos a programas de mejora de experiencia…

..comprobará los requisitos…

Okay, si cumplimos con todos los requisitos, podremos instalar ya pulsando “Installieren”,

…

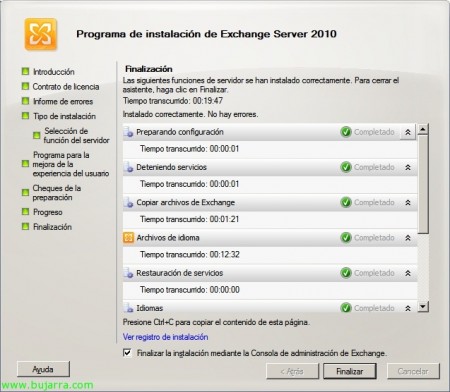

Y tras unos minutos tendremos ya nuestro servidor perimetral instalado. Anklicken “Ende” y podemos desmarcar el check de “Die Installation über die Exchange-Verwaltungskonsole abschließen.”,

Lo que tenemos que realizar ahora es generar un fichero XML en el servidor perimetral mediante la consola “Exchange Management Shell” para crear un fichero de suscripción. Con esto conseguiremos que mediante la replicación de EdgeSync sea administrable este servidor desde dentro de la organización. Para que esto funcione, lógicamente tendremos que tener los puertos necesarios abiertos en ambas direcciones, así como una correcta resolución de nombres.

Laufen: “New-EdgeSubscription -FileName: FICHERO” y copiamos el fichero al servidor Exchange 2010 que tengamos dentro de la organización para importarlo posteriormente.

Si abrimos la “Exchange-Verwaltungskonsole” en el servidor de Transporte Perimetral o Edge Transport, en esta consola tendremos el cuadro de herramientas que nos será bastante útil para detectar problemas o analizar lo que nos interese. Toda la configuración que haya que realizar de este servidor no se hará desde esta consola si no desde el/los servidores de la organización que estén dentro de la LAN.

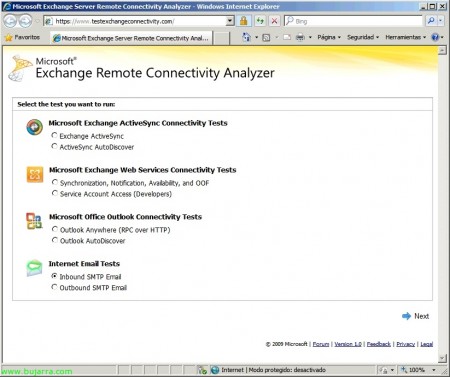

Ejemplo de ciertos test de solución de problemas (http://testexchangeconnectivity.com).

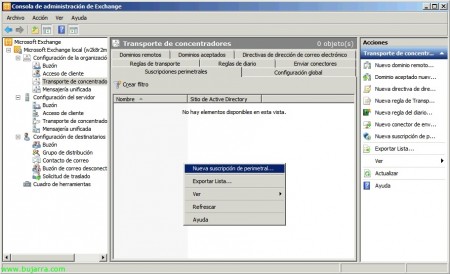

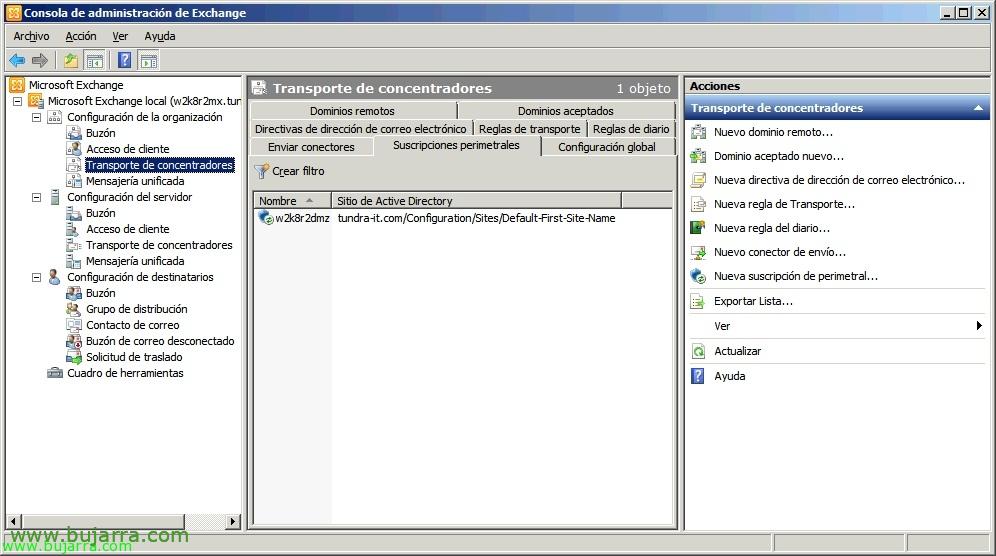

Brunnen, Fortsetzen, nos vamos a un servidor de la LAN para continuar con la subscripción del servidor perimetral en nuestra organización Exchange Server 2010. Wir öffnen die “Exchange-Verwaltungskonsole”, Wir werden “Organisations-Einstellungen” > “Transport des Konzentrators” > Wimper “Suscripciones perimetrales” y con botoón derecho “Neue Perimeterabonnement…”

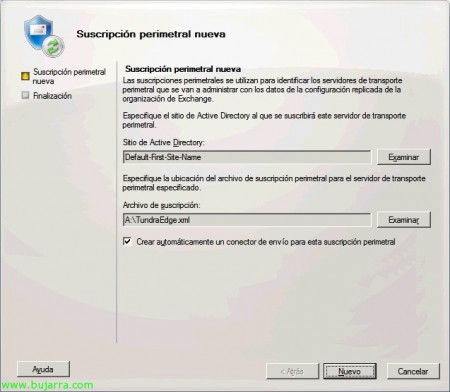

Wir prüfen und wählen die Seite unseres Active Directory aus, die wir mit unserem DMZ-Server abonnieren werden, und in die Abonnementdatei geben wir die zuvor erstellte Datei ein. Anklicken “Neu” um es zu erstellen.

Fertig, Anklicken “Ende”,

Jetzt können wir hier alle notwendigen Konfigurationen vornehmen. Wir müssen einen Sendekonnektor erstellen, einen Empfangskonnektor, die akzeptierten Domänen angeben und die für uns interessante Konfiguration zur Vermeidung von SPAM einstellen, was sehr einfach konfiguriert wird..